Aprender Linux é uma das habilidades mais valiosas na indústria de tecnologia. Pode ajudá-lo a realizar tarefas com mais rapidez e eficiência. Muitos dos servidores e supercomputadores mais poderosos do mundo rodam em Linux.

Ao mesmo tempo em que fortalece você em sua função atual, aprender Linux também pode ajudar na transição para outras carreiras de tecnologia, como DevOps, segurança cibernética e computação em nuvem.

Neste manual, você aprenderá os conceitos básicos da linha de comando do Linux e, em seguida, passará para tópicos mais avançados, como scripts de shell e administração de sistemas. Seja você iniciante no Linux ou usuário há anos, este livro tem algo para você.

Nota importante: Todos os exemplos deste livro são demonstrados no Ubuntu 22.04.2 LTS (Jammy Jellyfish). A maioria das ferramentas de linha de comando são mais ou menos iguais em outras distribuições. No entanto, alguns aplicativos e comandos de interface gráfica podem ser diferentes se você estiver trabalhando em outra distribuição Linux.

Índice

-

Parte 1: Introdução ao Linux

- 1.1. Introdução ao Linux

-

Parte 2: Introdução ao Bash Shell e aos Comandos do Sistema

-

2.1. Introdução ao shell Bash

-

2.2. Estrutura de Comando

-

2.3. Comandos Bash e Atalhos de Teclado

-

2.4. Identificando-se: O

whoamiComando

-

-

Parte 3: Compreendendo seu sistema Linux

- 3.1. Descobrindo seu sistema operacional e especificações

-

Parte 4: Gerenciando arquivos pela linha de comando

-

4.1. A Hierarquia do Sistema de Arquivos Linux

-

4.2. Navegando no sistema de arquivos Linux

-

4.3. Gerenciando Arquivos e Diretórios

-

4.5. Comandos básicos para visualização de arquivos

-

-

Parte 5: Noções básicas de edição de texto no Linux

-

5.1. Dominando o Vim: O Guia Completo

-

5.2. Dominando o Nano

-

-

Parte 6: Script Bash

-

6.1. Definição de script Bash

-

6.2. Vantagens do script Bash

-

6.3. Visão geral do Bash Shell e da Interface de Linha de Comando

-

6.4. Como criar e executar scripts Bash

-

6.5. Noções básicas de script Bash

-

-

Parte 7: Gerenciando Pacotes de Software no Linux

-

7.1. Pacotes e Gerenciamento de Pacotes

-

7.2. Instalando um pacote via linha de comando

-

7.3. Instalando um pacote por meio de um método gráfico avançado – Synaptic

-

7.4. Instalando pacotes baixados de um site

-

-

Parte 8: Tópicos avançados sobre Linux

-

8.1. Gerenciamento de usuários

-

8.2 Conexão com servidores remotos via SSH

-

8.3. Análise e Análise de Logs Avançadas

-

8.4. Gerenciando Processos Linux via Linha de Comando

-

8.5. Fluxos de entrada e saída padrão no Linux

-

8.6 Automação no Linux – Automatize tarefas com Cron Jobs

-

8.7. Noções básicas de rede Linux

-

8.8. Solução de problemas do Linux: ferramentas e técnicas

-

8.9. Estratégia geral de solução de problemas para servidores

-

8.10 Diagnosticando problemas de hardware

-

-

Conclusão

Parte 1: Introdução ao Linux

1.1. Introdução ao Linux

O que é Linux?

Linux é um sistema operacional de código aberto baseado no sistema operacional Unix. Foi criado por Linus Torvalds em 1991.

Código aberto significa que o código-fonte do sistema operacional está disponível ao público. Isso permite que qualquer pessoa modifique o código original, personalize e distribua o novo sistema operacional para usuários em potencial.

Por que você deve aprender sobre Linux?

No cenário atual de data centers, o Linux e o Microsoft Windows se destacam como os principais concorrentes, com o Linux tendo uma participação importante.

Aqui estão vários motivos convincentes para aprender Linux:

-

Dada a prevalência da hospedagem Linux, há uma grande chance de seu aplicativo ser hospedado em Linux. Portanto, aprender Linux como desenvolvedor se torna cada vez mais valioso.

-

Como a computação em nuvem está se tornando normal, há grandes chances de que suas instâncias de nuvem dependam do Linux.

-

O Linux serve como base para muitos sistemas operacionais para a Internet das Coisas (IoT) e aplicativos móveis.

-

Em TI, há muitas oportunidades para aqueles que estão no Linux.

O que significa que o Linux é um sistema operacional de código aberto?

Primeiro, o que é código aberto? Software de código aberto é aquele cujo código-fonte é de livre acesso, permitindo que qualquer pessoa o utilize, modifique e distribua.

Sempre que um código-fonte for criado, ele será automaticamente considerado protegido por direitos autorais, e sua distribuição é registrada pelos detentores dos direitos autorais por meio de licenças de software.

Ao contrário do código aberto, o proprietário do software ou de código fechado restringe o acesso ao seu código-fonte. Somente os criadores podem visualizá-lo, modificá-lo ou distribuí-lo.

O Linux é essencialmente de código aberto, o que significa que seu código-fonte está disponível gratuitamente. Qualquer pessoa pode visualizá-lo, modificá-lo e distribuí-lo. Desenvolvedores de qualquer lugar do mundo podem contribuir para seu aprimoramento. Isso estabelece a base da colaboração, um aspecto importante do software de código aberto.

Essa abordagem colaborativa levou a uma ampla adoção do Linux em servidores, desktops, sistemas embarcados e dispositivos móveis.

O aspecto mais interessante do Linux ser de código aberto é que qualquer um pode adaptar o sistema operacional às suas necessidades específicas sem ser restrito por limitações próprias.

O Chrome OS usado pelos Chromebooks é baseado no Linux. O Android, que equipa muitos smartphones no mundo todo, também é baseado no Linux.

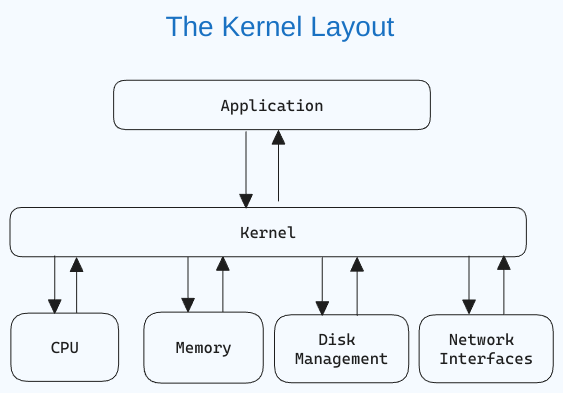

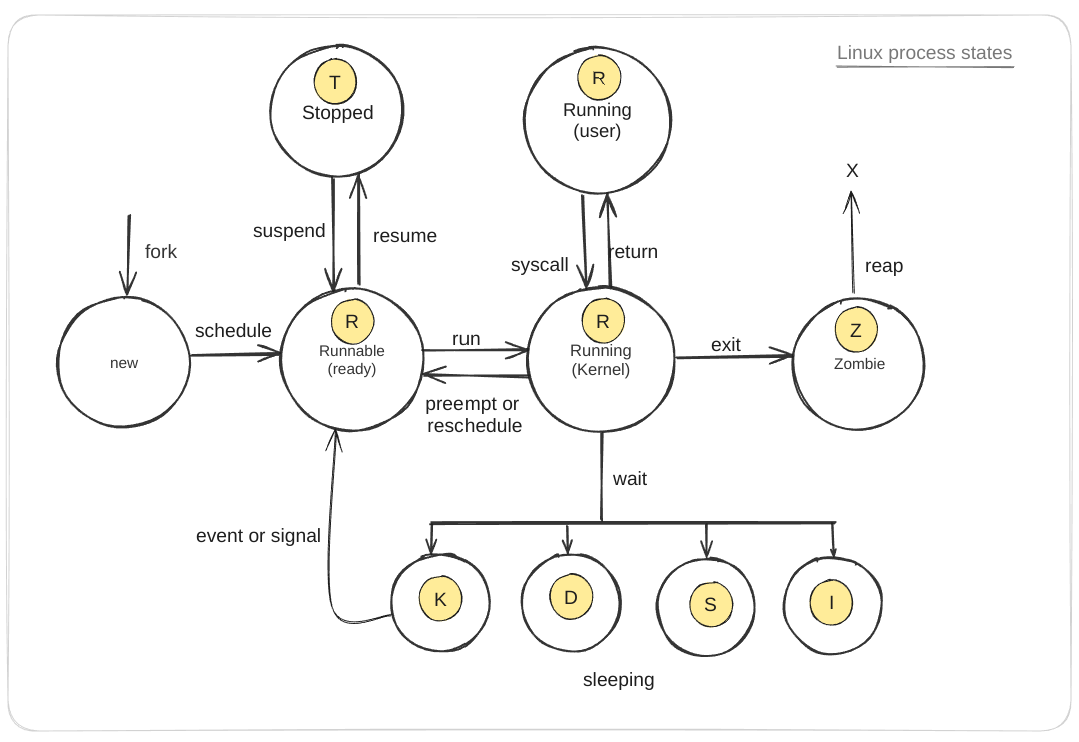

O que é um kernel Linux?

O kernel é o componente central de um sistema operacional que gerencia o computador e suas operações de hardware. Ele gerencia as transações de memória e o tempo de CPU.

O kernel atua como uma ponte entre os aplicativos e o processamento de dados no nível de hardware usando comunicação entre processos e chamadas de sistema.

O kernel é carregado na memória primeiro quando um sistema operacional é inicializado e permanece lá até o sistema ser desligado. Ele é responsável por tarefas como gerenciamento de disco, gerenciamento de tarefas e gerenciamento de memória.

Se você está curioso sobre a aparência do kernel do Linux, aqui está o link do GitHub.

O que é uma distribuição Linux?

A esta altura, você já sabe que pode reutilizar o código do kernel Linux, modificá-lo e criar um novo kernel. Você ainda pode combinar diferentes veículos e softwares para criar um sistema operacional completamente novo.

Uma distribuição Linux ou distro é uma versão do sistema operacional Linux que inclui o kernel Linux, importados do sistema e outros softwares. Sendo de código aberto, uma distribuição Linux é um esforço colaborativo que envolve diversas comunidades independentes de desenvolvimento de código aberto.

O que significa que uma distribuição é derivada? Quando se diz que uma distribuição é "derivada" de outra, a distribuição mais recente é construída sobre a base ou fundamento da distribuição original. Essa derivação pode incluir o uso do mesmo sistema de gerenciamento de pacotes (falaremos mais sobre isso posteriormente), a mesma versão do kernel e, às vezes, as mesmas ferramentas de configuração.

Hoje, há milhares de distribuições Linux para escolher, oferecendo diferentes objetivos e critérios para selecionar e dar suporte ao software fornecido por sua distribuição.

As distribuições variam de uma para outra, mas geralmente têm várias características comuns:

-

Uma distribuição consiste em um kernel Linux.

-

Ele suporta programas de espaço do usuário.

-

Uma distribuição pode ser pequena e propositalmente única ou incluir milhares de programas de código aberto.

-

Alguns meios de instalação e atualização da distribuição e seus componentes devem ser fornecidos.

Se você visualizar a Linha do Tempo das Distribuições Linux , verá duas distros principais: Slackware e Debian. Diversas distribuições são derivadas delas. Por exemplo, Ubuntu e Kali são derivados do Debian.

Quais são as vantagens da derivação? Existem várias vantagens na derivação. As distribuições derivadas podem beneficiar a estabilidade, a segurança e os grandes repositórios de software da distribuição original.

Ao desenvolver sobre uma base existente, os desenvolvedores concentram seu foco e se esforçam especificamente em recursos especializados da nova distribuição. Os usuários de distribuições derivadas podem se beneficiar da documentação, do suporte da comunidade e dos recursos já disponíveis para a distribuição original.

Algumas distribuições Linux populares são:

-

Ubuntu : Uma das distribuições Linux mais utilizadas e populares. É fácil de usar e recomendado para iniciantes. Saiba mais sobre o Ubuntu aqui .

-

Linux Mint : Baseado no Ubuntu, o Linux Mint oferece uma experiência amigável ao usuário com foco em suporte multimídia. Saiba mais sobre o Linux Mint aqui .

-

Arch Linux : Popular entre usuários experientes, o Arch é uma distribuição leve e flexível, externa para usuários que preferem uma abordagem "faça você mesmo". Saiba mais sobre o Arch Linux aqui .

-

Manjaro : Baseado no Arch Linux, o Manjaro oferece uma experiência amigável com software pré-instalado e ferramentas simples de gerenciamento do sistema. Saiba mais sobre o Manjaro aqui .

-

Kali Linux : O Kali Linux oferece um conjunto abrangente de ferramentas de segurança e é focado principalmente em segurança cibernética e hacking. Saiba mais sobre o Kali Linux aqui .

Como instalar e acessar o Linux

A melhor maneira de aprender é aplicar os conceitos à medida que avança. Nesta seção, aprenderemos como instalar o Linux em sua máquina para que você possa acompanhar. Você também aprenderá como acessar o Linux em uma máquina Windows.

Recomendamos que você siga qualquer um dos métodos indicados nesta seção para obter acesso ao Linux, então você pode acompanhar.

Instalar o Linux como sistema operacional principal

Instalar o Linux como sistema operacional principal é a maneira mais eficiente de usar o Linux, pois você pode usar todo o poder da sua máquina.

Nesta seção, você aprenderá a instalar o Ubuntu, uma das distribuições Linux mais populares. Deixei de fora outras distribuições por enquanto, pois quero manter as coisas simples. Você sempre pode explorar outras distribuições quando se sentir confortável com o Ubuntu.

-

Passo 1 – Baixe o iso do Ubuntu: Acesse o site oficial e baixe o arquivo iso. Selecione uma versão estável com o nome "LTS". LTS significa Suporte de Longo Prazo, o que significa que você pode obter atualizações gratuitas de segurança e manutenção por um longo período (geralmente 5 anos).

-

Passo 2 – Crie um pendrive inicializável: Existem diversos softwares que permitem criar um pendrive inicializável. Recomendo usar o Rufus, pois é bem fácil de usar. Você pode baixá-lo aqui .

-

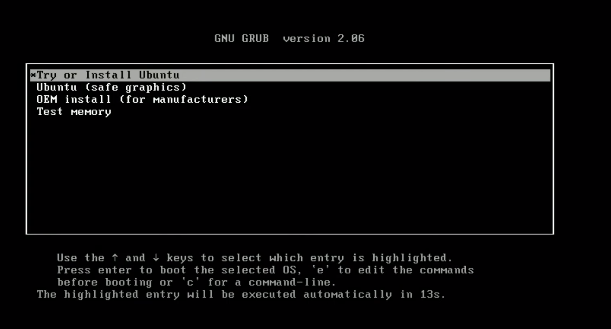

Passo 3 – Inicialize a partir do pendrive: Assim que seu pendrive inicializável estiver pronto, insira-o e inicialize a partir dele. O menu de inicialização depende do seu laptop. Você pode pesquisar no Google o menu de inicialização para o modelo do seu laptop.

-

Passo 4 – Siga as instruções. Assim que o processo de inicialização começar, selecione

try or install ubuntu.

O processo avança em algum tempo. Assim que a interface gráfica aparecer, você poderá selecionar o idioma e o layout do teclado e continuar. Digite seu login e nome de usuário. Anote as credenciais, pois você precisa delas para fazer login no sistema e acessar todos os privilégios. Aguarde a conclusão da instalação.

-

Passo 5 – Reiniciar: Clique em reiniciar agora e remover o pen drive.

-

Etapa 6 – Login: Faça login com as credenciais inseridas anteriormente.

Pronto! Agora você pode instalar aplicativos e personalizar sua área de trabalho.

Para instalação avançada, você pode explorar os seguintes tópicos:

-

Particionamento de disco.

-

Configurando troca de memória para ativar a hibernação.

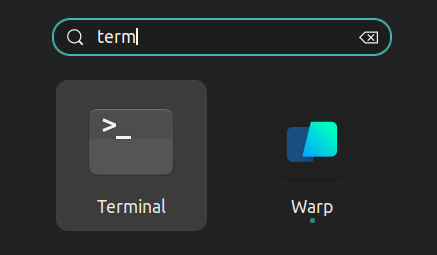

Acessando o terminal

Uma parte importante deste manual é aprender sobre o terminal, onde você executará todos os comandos e verá uma mágica acontecer. Você pode procurar o terminal pressionando a tecla "windows" e escrevendo "terminal". Você pode consertar o Terminal no dock, onde outros aplicativos estão localizados, para facilitar o acesso.

💡 O atalho para abrir o terminal é

ctrl+alt+t

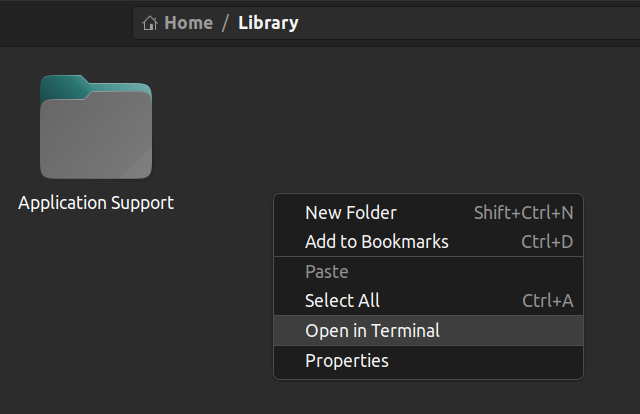

Você também pode abrir o terminal de dentro de uma pasta. Clique com o botão direito do mouse onde você está e clique em "Abrir no Terminal". Isso abrirá o terminal no mesmo caminho.

Como usar Linux em uma máquina Windows

Às vezes, você pode precisar executar Linux e Windows simultaneamente. Felizmente, existem algumas maneiras de aproveitar o melhor dos dois mundos sem precisar de computadores diferentes para cada sistema operacional.

Nesta seção, você explorará algumas maneiras de usar o Linux em uma máquina Windows. Algumas delas são baseadas no navegador ou na nuvem e não desativam a instalação do sistema operacional antes de serem usadas.

Opção 1: "Dual-boot" Linux + Windows Com dual boot, você pode instalar o Linux junto com o Windows no seu computador, permitindo que você escolha qual sistema operacional usar na inicialização.

Isso requer particionar seu disco rígido e instalar o Linux em uma partição separada. Com essa abordagem, você só pode usar um sistema operacional por vez.

Opção 2: usar o Subsistema Windows para Linux (WSL) O Subsistema Windows para Linux fornece uma camada de compatibilidade que permite executar opções binárias do Linux nativamente no Windows.

Usar o WSL tem algumas vantagens. A configuração do WSL é simples e rápida. É leve em comparação com VMs, onde você precisa alocar recursos da máquina host. Você não precisa instalar nenhum ISO ou imagem de disco virtual para máquinas Linux, que tendem a ter arquivos pesados. Você pode usar Windows e Linux simultaneamente.

Como instalar o WSL2

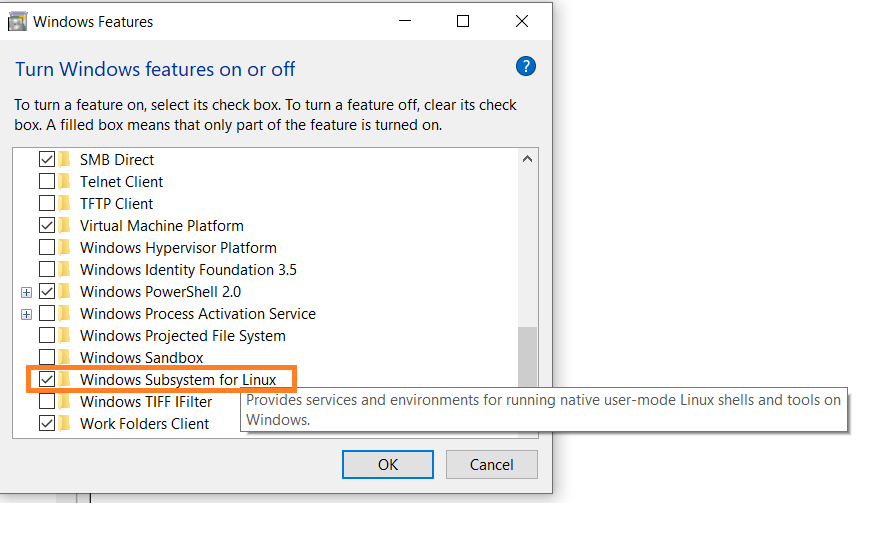

Primeiro, ative a opção Subsistema Windows para Linux nas configurações.

-

Vá em Iniciar. Procure por "Ativar ou desativar recursos do Windows".

-

Marque a opção "Subsistema Windows para Linux" caso ainda não esteja.

-

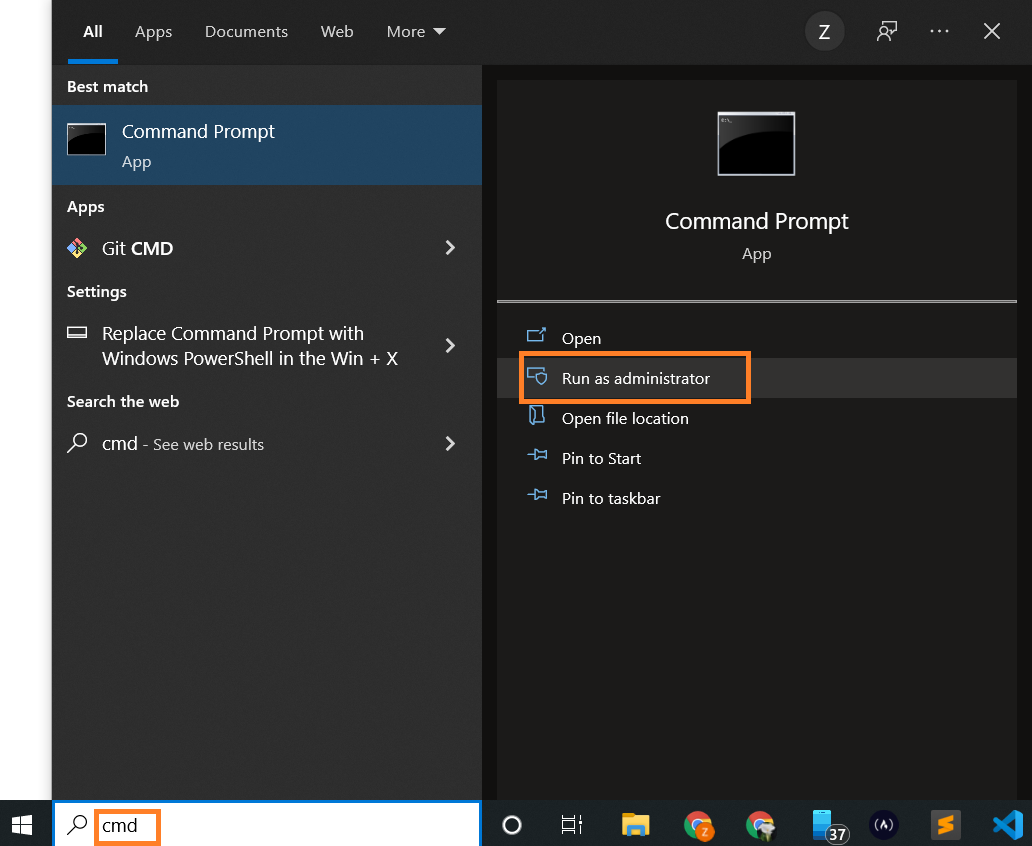

Em seguida, abra o prompt de comando e forneça os comandos de instalação.

-

Abra o Prompt de Comando como administrador:

-

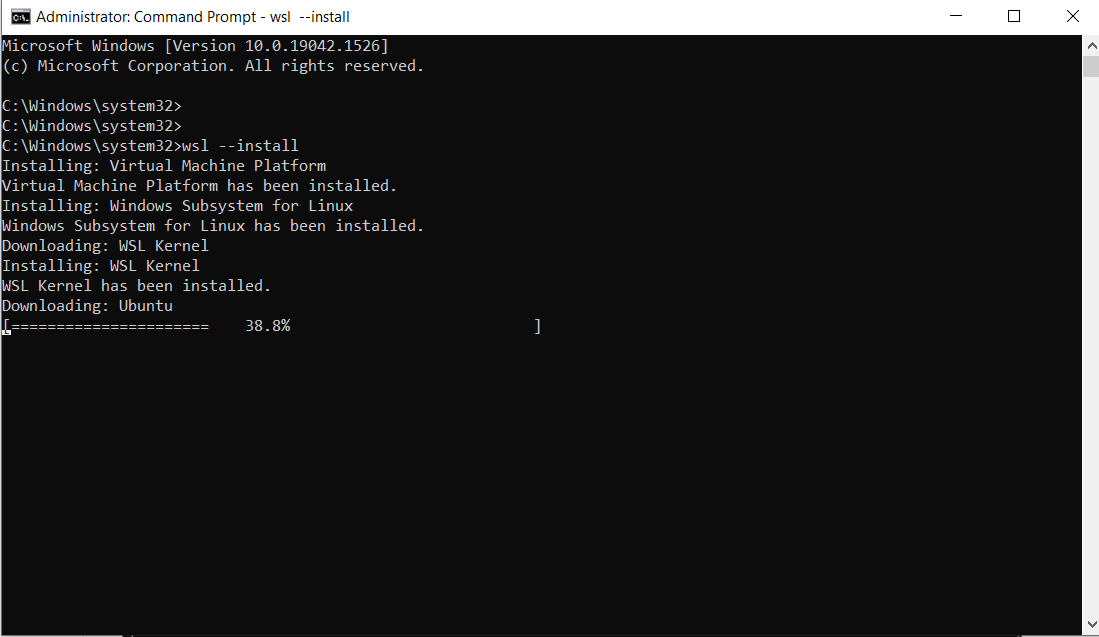

Execute o comando abaixo:

wsl --install

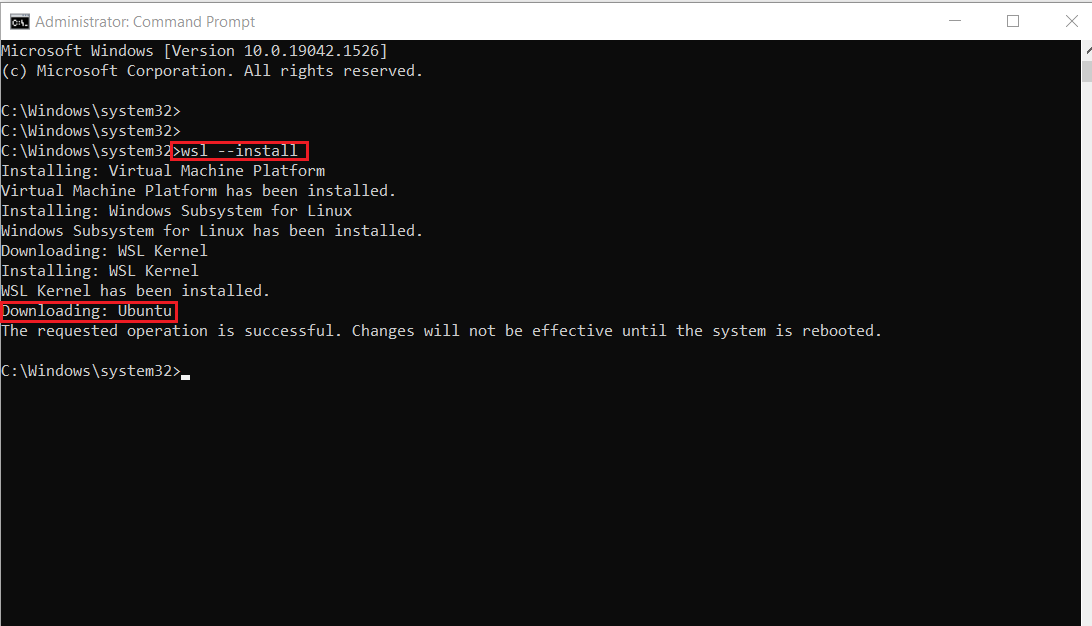

Isto é a saída:

Observação: por padrão, o Ubuntu será instalado.

- Após a conclusão da instalação, você precisará reiniciar seu computador Windows. Portanto, reinicie o seu computador Windows.

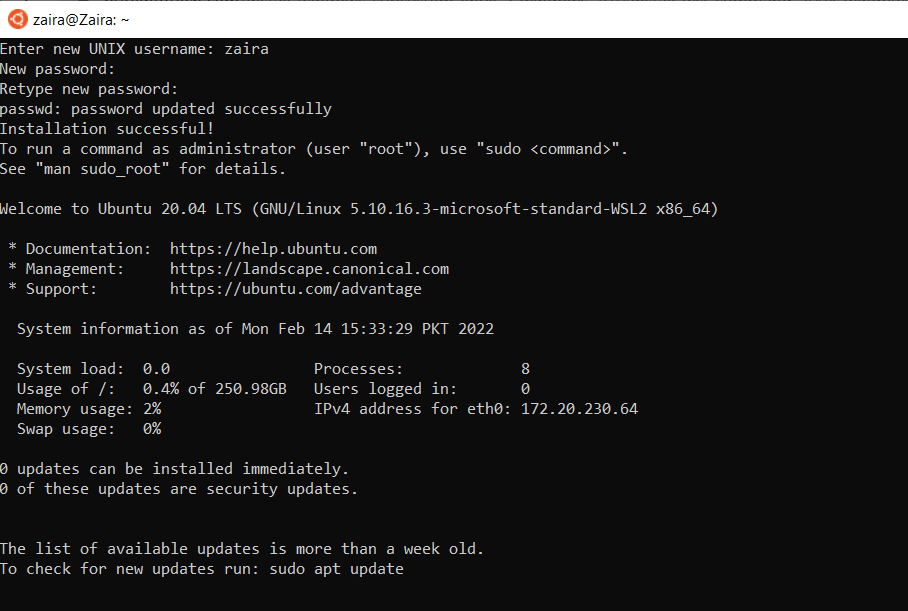

Após a reinicialização, você poderá ver uma janela como esta:

Quando a instalação do Ubuntu estiver concluída, você será solicitado a digitar seu nome de usuário e senha.

E pronto! Você está pronto para usar o Ubuntu.

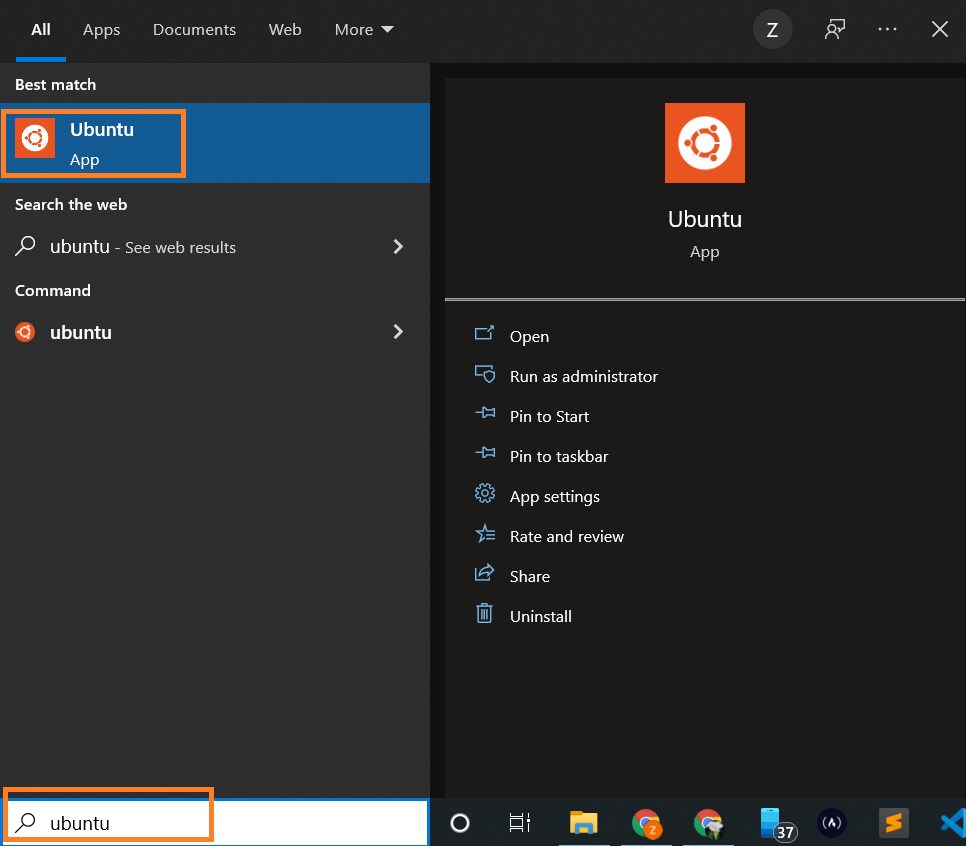

Inicie o Ubuntu pesquisando no menu iniciar.

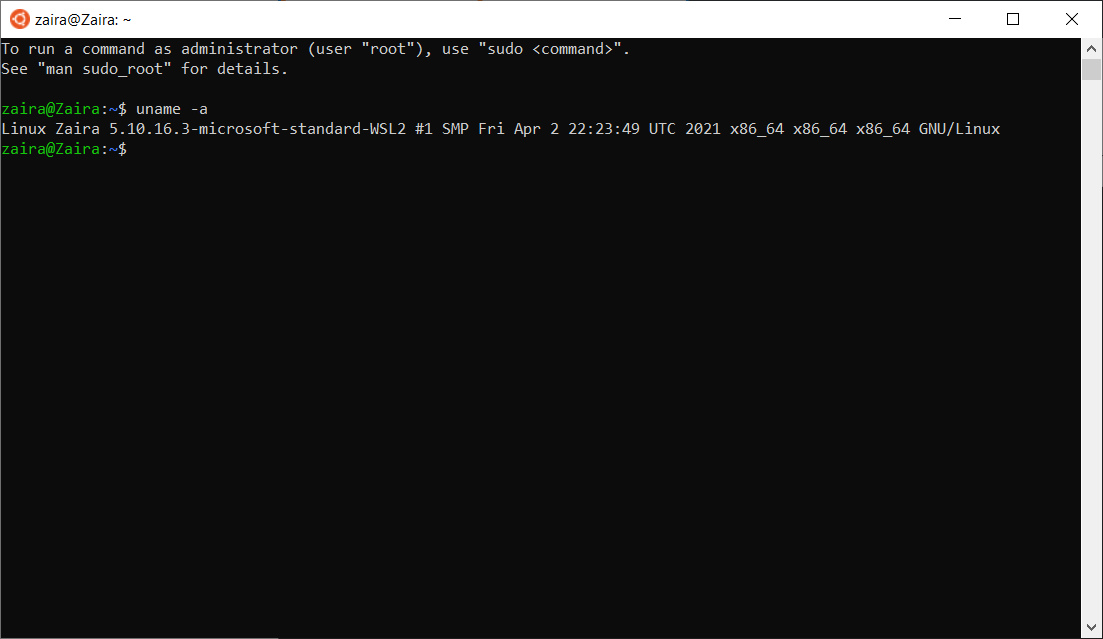

E aqui temos sua instância do Ubuntu iniciada.

Opção 3: Usar uma máquina virtual (VM)

Uma máquina virtual (VM) é uma emulação de software de um sistema computacional físico. Ela permite executar vários sistemas operacionais e aplicativos em uma única máquina física simultaneamente.

Você pode usar um software de virtualização como o Oracle VirtualBox ou o VMware para criar uma máquina virtual executando Linux em seu ambiente Windows. Isso permite que você execute o Linux como um sistema operacional convidado junto com o Windows.

O software de VM oferece opções para alocar e gerenciar recursos de hardware para cada VM, incluindo núcleos de CPU, memória, espaço em disco e largura de banda de rede. Você pode ajustar essas alocações com base nos requisitos dos sistemas operacionais e aplicativos solicitados.

Aqui estão algumas das opções comuns para virtualização:

Opção 4: Utilizar uma solução baseada no navegador

As soluções baseadas no navegador são particularmente úteis para testes rápidos, aprendizado ou acesso a ambientes Linux a partir de dispositivos que não tenham o Linux instalado.

Você pode usar editores de código online ou terminais web para acessar o Linux. Observe que, nesses casos, você geralmente não tem privilégios totais de administração.

Editores de código online

Editores de código online oferecem editores com terminais Linux integrados. Embora seu objetivo principal seja o planejado, você também pode usar o terminal Linux para executar comandos e tarefas.

Replit é um exemplo de editor de código online, onde você pode escrever seu código e acessar o shell do Linux ao mesmo tempo.

Terminais Linux baseados na Web:

Os terminais Linux online permitem que você acesse uma interface de linha de comando do Linux diretamente do seu navegador. Esses terminais fornecem uma interface web para um shell Linux, permitindo que você execute comandos e trabalhe com importados Linux.

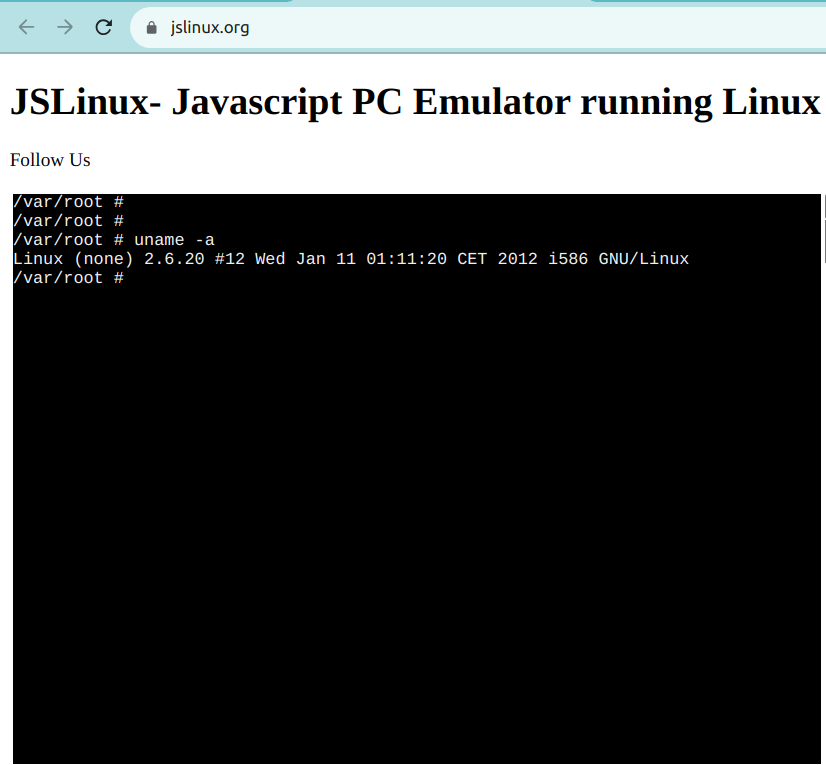

Um exemplo disso é o JSLinux . A captura de tela abaixo mostra um ambiente Linux pronto para uso:

Opção 5: Usar uma solução baseada em nuvem

Ao executar o Linux diretamente em sua máquina Windows, você pode considerar usar ambientes Linux baseados em nuvem ou servidores virtuais privados (VPS) para acessar e trabalhar com o Linux remotamente.

Serviços como Amazon EC2, Microsoft Azure ou DigitalOcean oferecem instâncias Linux nas quais você pode se conectar a partir de seu computador Windows. Observe que alguns desses serviços oferecem níveis gratuitos, mas geralmente não são gratuitos a longo prazo.

Parte 2: Introdução ao Bash Shell e aos Comandos do Sistema

2.1. Introdução ao shell Bash

Introdução ao shell bash

A linha de comando do Linux é fornecida por um programa chamado shell. Ao longo dos anos, o programa shell evoluiu para atender a diversas opções.

Usuários diferentes podem ser configurados para usar shells diferentes. No entanto, a maioria dos usuários prefere manter o shell padrão atual. O shell padrão para muitas distribuições Linux é o GNU Bourne-Again Shell ( bash). O Bash é substituído pelo Bourne Shell ( sh).

Para descobrir seu shell atual, abra seu terminal e digite o seguinte comando:

echo $SHELL

Análise de comando:

-

O

echocomando é usado para imprimir no terminal. -

Esta

$SHELLé uma variável especial que contém o nome do shell atual.

Na minha configuração, a saída é /bin/bash. Isso significa que estou usando o shell bash.

# output

echo $SHELL

/bin/bash

O Bash é muito poderoso, pois pode simplificar certas operações que são difíceis de realizar com eficiência com uma GUI (ou Interface Gráfica do Usuário). Lembre-se de que a maioria dos servidores não possui uma GUI, e é melhor aprender a usar os recursos de uma interface de linha de comando (CLI).

Terminal vs Shell

Os termos "terminal" e "shell" são frequentemente usados de forma intercambiável, mas se referem a partes diferentes da interface de linha de comando.

O terminal é a interface que você usa para interagir com o shell. O shell é o interpretador de comandos que processa e executa seus comandos. Você aprenderá mais sobre shells na Parte 6 do manual.

O que é um prompt?

Quando um shell é usado interativamente, ele exibe uma mensagem de alerta $ enquanto aguarda um comando do usuário. Isso é chamado de prompt do shell.

[username@host ~]$

Se o shell estiver sendo executado como root (você aprenderá mais sobre o usuário root mais tarde), o prompt será alterado para #.

[root@host ~]#

2.2. Estrutura de Comando

Um comando é um programa que executa uma operação específica. Após acessar o shell, você pode digitar qualquer comando após o $ sinal e ver a saída no terminal.

Geralmente, os comandos do Linux seguem esta sintaxe:

command [options] [arguments]

Aqui está a análise da sintaxe acima:

-

command: Este é o nome do comando que você deseja executar.ls(listar),cp(copiar) erm(remover) são comandos comuns do Linux. -

[options]: Opções, ou sinalizadores, geralmente precedidos por um hífen (-) ou hífen duplo (--), modificam o comportamento do comando. Elas podem alterar o funcionamento do comando. Por exemplo,ls -ausa a-aopção para exibir arquivos ocultos no diretório atual. -

[arguments]: Argumentos são as entradas para os comandos que os requerem. Podem ser nomes de arquivos, nomes de usuários ou outros dados sobre os quais o comando atuará. Por exemplo, no comandocat access.log,caté o comando eaccess.logé a entrada. Como resultado, ocatcomando exibe o conteúdo doaccess.logarquivo.

Opções e argumentos não são obrigatórios para todos os comandos. Alguns comandos podem ser executados sem opções ou argumentos, enquanto outros podem exigir um ou ambos para funcionar corretamente. Você pode sempre consultar o manual do comando para verificar as opções e argumentos que ele suporta.

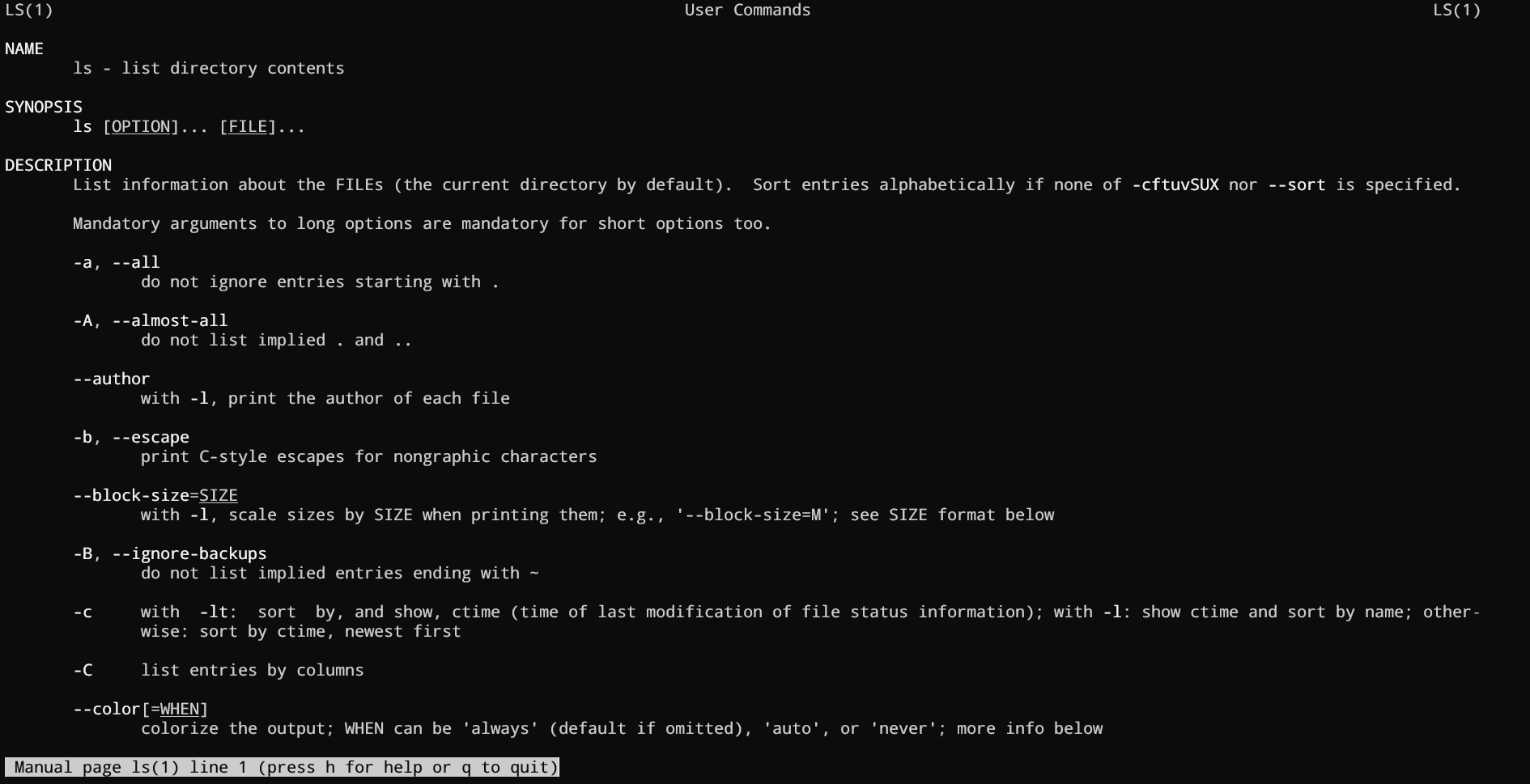

💡 Dica: Você pode visualizar o manual de um comando usando o man comando.

Você pode acessar a página do manual ls com man ls, e ela se parecerá com isto:

As páginas de manual são uma maneira ótima e rápida de acessar a documentação. Recomendo fortemente consultar as páginas de manual dos comandos que você mais usa.

2.3. Comandos Bash e Atalhos de Teclado

Quando estiver no terminal, você pode acelerar suas tarefas usando atalhos.

Aqui estão alguns dos atalhos de terminal mais comuns:

| Operação | Atalho |

| Procure o comando anterior | Seta para cima |

| Ir para o início da palavra anterior | Ctrl+Seta para a esquerda |

| Limpar caracteres do cursor até o final da linha de comando | Ctrl+K |

| Comandos completos, nomes de arquivos e opções | Pressionando Tab |

| Vai para o início da linha de comando | Ctrl+A |

| Exibe a lista de comandos anteriores | história |

2.4. Identificando-se: O whoami Comando

Você pode obter o nome de usuário com o qual está conectado usando o whoami comando . Este comando é útil quando você está alternando entre diferentes usuários e deseja confirmar o usuário atual.

Logo após o $ sinal, digite whoami e pressione enter.

whoami

Este é o resultado que obtive.

zaira@zaira-ThinkPad:~$ whoami

zaira

Parte 3: Compreendendo seu sistema Linux

3.1. Descobrindo seu sistema operacional e especificações

Imprimir informações do sistema usando o uname comando

Você pode obter informações detalhadas do sistema a partir do uname comando.

Quando você fornece a -a opção, ele imprime todas as informações do sistema.

uname -a

# output

Linux zaira 6.5.0-21-generic #21~22.04.1-Ubuntu SMP PREEMPT_DYNAMIC Fri Feb 9 13:32:52 UTC 2 x86_64 x86_64 x86_64 GNU/Linux

Na saída acima,

-

Linux: Indica o sistema operacional. -

zaira: Representa o nome do host da máquina. -

6.5.0-21-generic #21~22.04.1-Ubuntu SMP PREEMPT_DYNAMIC Fri Feb 9 13:32:52 UTC 2: Fornece informações sobre a versão do kernel, data de compilação e alguns detalhes adicionais. -

x86_64 x86_64 x86_64: Indica a arquitetura do sistema. -

GNU/Linux: Representa o tipo de sistema operacional.

Encontre detalhes da arquitetura da CPU usando o lscpu comando

O lscpu comando no Linux é usado para exibir informações sobre a arquitetura da CPU. Quando executado lscpu no terminal, ele fornece detalhes como:

-

A arquitetura da CPU (por exemplo, x86_64)

-

Modo(s) de operação da CPU (por exemplo, 32 bits, 64 bits)

-

Ordem de bytes (por exemplo, Little Endian)

-

CPU(s) (número de CPUs) e assim por diante

Vamos experimentar:

lscpu

# output

Architecture: x86_64

CPU op-mode(s): 32-bit, 64-bit

Address sizes: 48 bits physical, 48 bits virtual

Byte Order: Little Endian

CPU(s): 12

On-line CPU(s) list: 0-11

Vendor ID: AuthenticAMD

Model name: AMD Ryzen 5 5500U with Radeon Graphics

Thread(s) per core: 2

Core(s) per socket: 6

Socket(s): 1

Stepping: 1

CPU max MHz: 4056.0000

CPU min MHz: 400.0000

Foi muita informação, mas também foi útil! Lembre-se de que você sempre pode consultar as informações relevantes usando sinalizadores específicos. Consulte o manual de comandos com man lscpu.

Parte 4: Gerenciando arquivos pela linha de comando

4.1. A Hierarquia do Sistema de Arquivos Linux

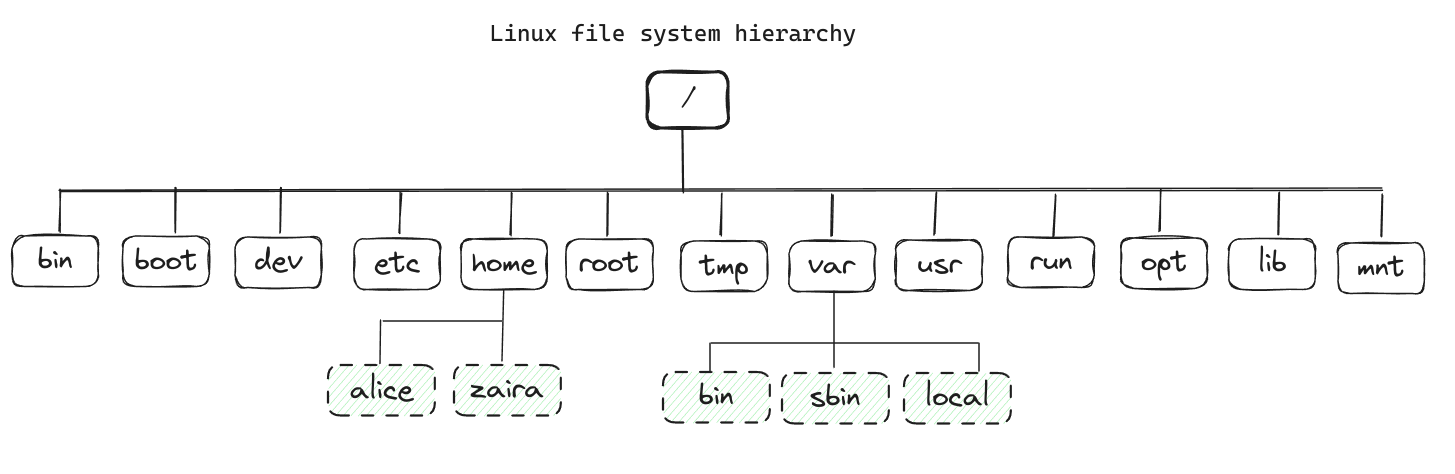

Todos os arquivos no Linux são armazenados em um sistema de arquivos. Ele segue uma estrutura semelhante a uma árvore invertida, pois a raiz está na parte superior.

Este / é o diretório raiz e o ponto de partida do sistema de arquivos. O diretório raiz contém todos os outros diretórios e arquivos do sistema. O / caractere também serve como separador de diretório entre nomes de caminho. Por exemplo, /home/alice forma um caminho completo.

A imagem abaixo mostra a hierarquia completa do sistema de arquivos. Cada diretório atende a uma finalidade específica.

Observe que esta não é uma lista exaustiva e diferentes distribuições podem ter configurações diferentes.

Aqui está uma tabela que mostra a finalidade de cada diretório:

| Localização | Propósito |

| /bin | Binários de comando essenciais |

| /bota | Arquivos estáticos do carregador de boot, necessários para iniciar o processo de inicialização. |

| /etc | Configuração do sistema específica do host |

| /lar | Diretórios pessoais do usuário |

| /raiz | Diretório inicial para o usuário root administrativo |

| /lib | Bibliotecas compartilhadas essenciais e módulos do kernel |

| /mnt | Ponto de montagem para montar um sistema de arquivos temporariamente |

| /optar | Pacotes de software de aplicativos complementares |

| /usr | Software instalado e bibliotecas compartilhadas |

| /var | Dados variáveis que também são persistentes entre inicializações |

| /tmp | Arquivos temporários acessíveis a todos os usuários |

💡 Dica: Você pode aprender mais sobre o sistema de arquivos usando o man hier comando.

Você pode verificar seu sistema de arquivos usando o tree -d -L 1 comando. Você pode modificar o -L sinalizador para alterar a profundidade da árvore.

tree -d -L 1

# output

.

├── bin -> usr/bin

├── boot

├── cdrom

├── data

├── dev

├── etc

├── home

├── lib -> usr/lib

├── lib32 -> usr/lib32

├── lib64 -> usr/lib64

├── libx32 -> usr/libx32

├── lost+found

├── media

├── mnt

├── opt

├── proc

├── root

├── run

├── sbin -> usr/sbin

├── snap

├── srv

├── sys

├── tmp

├── usr

└── var

25 directories

Esta lista não é exaustiva e diferentes distribuições e sistemas podem ser configurados de forma diferente.

4.2. Navegando no sistema de arquivos Linux

Caminho absoluto vs caminho relativo

O caminho absoluto é o caminho completo do diretório raiz até o arquivo ou diretório. Ele sempre começa com /. Por exemplo, /home/john/documents.

O caminho relativo, por outro lado, é o caminho do diretório atual até o arquivo ou diretório de destino. Ele não começa com /. Por exemplo, documents/work/project.

Localizando seu diretório atual usando o pwd comando

É fácil se perder no sistema de arquivos do Linux, especialmente se você não tem familiaridade com a linha de comando. Você pode localizar seu diretório atual usando o pwd comando .

Aqui está um exemplo:

pwd

# output

/home/zaira/scripts/python/free-mem.py

Alterando diretórios usando o cd comando

O comando para alterar diretórios é cd e significa "change directory" (mudar diretório). Você pode usar o cd comando para navegar para um diretório diferente.

Você pode usar um caminho relativo ou um caminho absoluto.

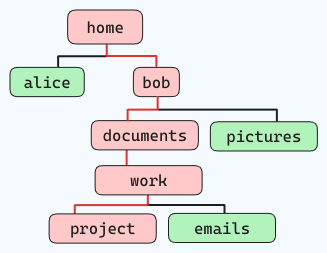

Por exemplo, se você quiser navegar pela estrutura de arquivo abaixo (seguindo as linhas vermelhas):

e você estiver em "casa", o comando seria assim:

cd home/bob/documents/work/project

Alguns outros cd atalhos comumente usados são:

| Comando | Descrição |

cd .. |

Voltar um diretório |

cd ../.. |

Voltar dois diretórios |

cd ou cd ~ |

Vá para o diretório inicial |

cd - |

Vá para o caminho anterior |

4.3. Gerenciando Arquivos e Diretórios

Ao trabalhar com arquivos e diretórios, você pode querer copiar, mover, remover e criar novos arquivos e diretórios. Aqui estão alguns comandos que podem ajudar com isso.

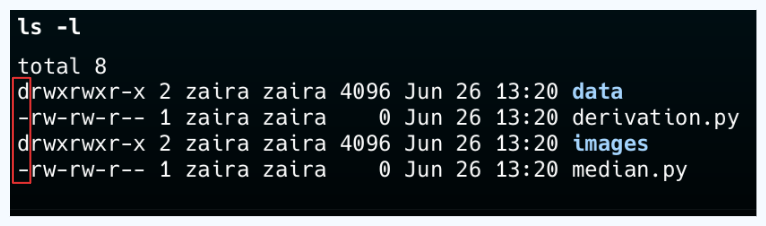

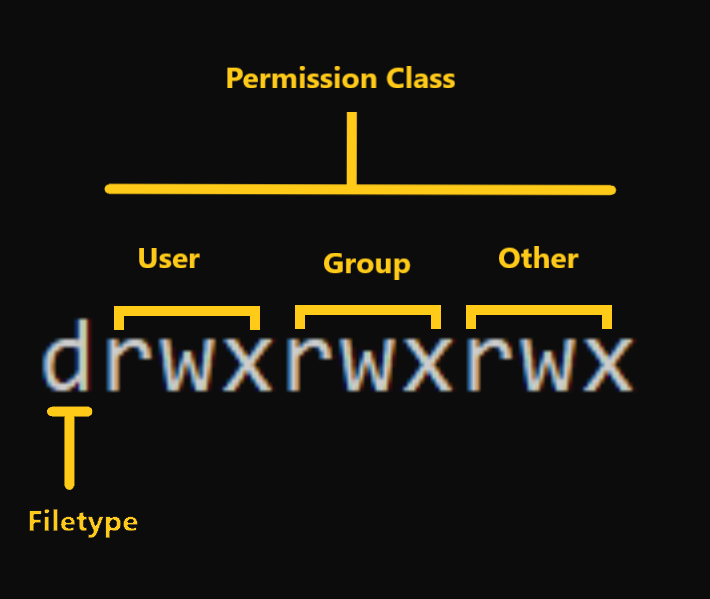

💡 Dica: Você pode diferenciar um arquivo de uma pasta observando a primeira letra na saída de ls -l. A '-' representa um arquivo e a 'd' representa uma pasta.

Criando novos diretórios usando o mkdir comando

Você pode criar um diretório vazio usando o mkdir comando.

# creates an empty directory named "foo" in the current folder

mkdir foo

Você também pode criar diretórios recursivamente usando a -p opção.

mkdir -p tools/index/helper-scripts

# output of tree

.

└── tools

└── index

└── helper-scripts

3 directories, 0 files

Criando novos arquivos usando o touch comando

O touch comando cria um arquivo vazio. Você pode usá-lo assim:

# creates empty file "file.txt" in the current folder

touch file.txt

Os nomes dos arquivos podem ser encadeados se você quiser criar vários arquivos em um único comando.

# creates empty files "file1.txt", "file2.txt", and "file3.txt" in the current folder

touch file1.txt file2.txt file3.txt

Removendo arquivos e diretórios usando o comando rm and rmdir

Você pode usar o rm comando para remover arquivos e diretórios não vazios.

| Comando | Descrição |

rm file.txt |

Remove o arquivo file.txt |

rm -r directory |

Remove o diretório directory e seu conteúdo |

rm -f file.txt |

Remove o arquivo file.txt sem solicitar confirmação |

rmdir diretório |

Remove um diretório vazio |

🛑 Observe que você deve usar o -f sinalizador com cautela, pois não será perguntado antes de excluir um arquivo. Além disso, tenha cuidado ao executar rm comandos na root pasta, pois isso pode resultar na exclusão de arquivos importantes do sistema.

Copiando arquivos usando o cp comando

Para copiar arquivos no Linux, use o cp comando.

- Sintaxe para copiar arquivos:

cp source_file destination_of_file

Este comando copia um arquivo chamado file1.txt para um novo arquivo /home/adam/logs.

cp file1.txt /home/adam/logs

O cp comando também cria uma cópia de um arquivo com o nome fornecido.

Este comando copia um arquivo nomeado file1.txt para outro arquivo nomeado file2.txt na mesma pasta.

cp file1.txt file2.txt

Mover e renomear arquivos e pastas usando o mvcomando

O mvcomando é usado para mover arquivos e pastas de um diretório para outro.

Sintaxe para mover arquivos:mv source_file destination_directory

Exemplo: mover um arquivo chamado file1.txtpara um diretório chamado backup:

mv file1.txt backup/

Para mover um diretório e seu conteúdo:

mv dir1/ backup/

Renomear arquivos e pastas no Linux também é feito com o mvcomando.

Sintaxe para renomear arquivos:mv old_name new_name

Exemplo: Renomear um arquivo de file1.txtpara file2.txt:

mv file1.txt file2.txt

Renomear um diretório dir1para dir2:

mv dir1 dir2

4.4. Localizando arquivos e pastas usando o findcomando

O findcomando permite que você pesquise com eficiência arquivos, pastas e dispositivos de caracteres e blocos.

Abaixo está a sintaxe básica do findcomando:

find /path/ -type f -name file-to-search

Onde,

-

/pathé o caminho onde se espera que o arquivo seja encontrado. Este é o ponto de partida para a busca de arquivos. O caminho também pode ser/ou ,.que representa a raiz e o diretório atual, respectivamente. -

-typerepresenta os descritores do arquivo. Eles podem ser qualquer um dos seguintes:f– Arquivo regular , como arquivos de texto, imagens e arquivos ocultos.d– Diretório . Estas são as pastas em consideração.l– Link simbólico . Links simbólicos apontam para arquivos e são semelhantes aos atalhos.c– Dispositivos de caracteres . Os arquivos usados para acessar dispositivos de caracteres são chamados de arquivos de dispositivos de caracteres. Os drivers se comunicam com dispositivos de caracteres enviando e recebendo caracteres únicos (bytes, octetos). Exemplos incluem teclados, placas de som e mouse.b– Dispositivos de bloco . Os arquivos usados para acessar dispositivos de bloco são chamados de arquivos de dispositivos de bloco. Os drivers se comunicam com dispositivos de envio de blocos e recebimento de blocos inteiros de dados. Exemplos incluem USB e CD-ROM -

-nameé o nome do tipo de arquivo que você deseja pesquisar.

Como pesquisar arquivos por nome ou extensão

Suponha que você precise encontrar arquivos que contenham "estilo" no nome. Usaremos este comando:

find . -type f -name "style*"

#output

./style.css

./styles.css

Agora, queremos encontrar arquivos com uma extensão específica, como .html. Modificaremos o comando assim:

find . -type f -name "*.html"

# output

./services.html

./blob.html

./index.html

Como pesquisar arquivos ocultos

Um ponto no início do nome do arquivo representa arquivos ocultos. Normalmente, eles ficam ocultos, mas podem ser visualizados ls -ano diretório atual.

Podemos modificar o findcomando conforme mostrado abaixo para procurar arquivos ocultos:

find . -type f -name ".*"

Listar e encontrar arquivos ocultos

ls -la

# folder contents

total 5

drwxrwxr-x 2 zaira zaira 4096 Mar 26 14:17 .

drwxr-x--- 61 zaira zaira 4096 Mar 26 14:12 ..

-rw-rw-r-- 1 zaira zaira 0 Mar 26 14:17 .bash_history

-rw-rw-r-- 1 zaira zaira 0 Mar 26 14:17 .bash_logout

-rw-rw-r-- 1 zaira zaira 0 Mar 26 14:17 .bashrc

find . -type f -name ".*"

# find output

./.bash_logout

./.bashrc

./.bash_history

Acima você pode ver uma lista de arquivos ocultos no meu diretório inicial.

Como pesquisar arquivos de log e arquivos de configuração

Os arquivos de log geralmente têm extensão .log, e podemos encontrá-los assim:

find . -type f -name "*.log"

Da mesma forma, podemos procurar por arquivos de configuração como este:

find . -type f -name "*.conf"

Como pesquisar outros arquivos por tipo

Podemos pesquisar arquivos de blocos de caracteres cfornecidos -type:

find / -type c

Da mesma forma, podemos encontrar arquivos de blocos de dispositivos usando b:

find / -type b

Como pesquisar diretórios

No exemplo abaixo, encontramos as pastas usando o -type dsinalizador.

ls -l

# list folder contents

drwxrwxr-x 2 zaira zaira 4096 Mar 26 14:22 hosts

-rw-rw-r-- 1 zaira zaira 0 Mar 26 14:23 hosts.txt

drwxrwxr-x 2 zaira zaira 4096 Mar 26 14:22 images

drwxrwxr-x 2 zaira zaira 4096 Mar 26 14:23 style

drwxrwxr-x 2 zaira zaira 4096 Mar 26 14:22 webp

find . -type d

# find directory output

.

./webp

./images

./style

./hosts

Como pesquisar arquivos por tamanho

Um uso extremamente útil do findcomando é listar arquivos com base em um tamanho específico.

find / -size +250M

Aqui listamos arquivos cujo tamanho excede 250MB.

Outras unidades de transmissão:

-

G: GigaBytes. -

M: MegaBytes. -

K: Quilobytes -

c: bytes.

Basta substituir pela unidade relevante.

find <directory> -type f -size +N<Unit Type>

Como pesquisar arquivos por hora de modificação

Ao usar o -mtimesinalizador, você pode filtrar arquivos e pastas com base no local de modificação.

find /path -name "*.txt" -mtime -10

Por exemplo,

-

-mtime +10 significa que você está procurando um arquivo modificado há 10 dias.

-

-mtime -10 significa menos de 10 dias.

-

-mtime 10 Se você pular + ou – significa exatamente 10 dias.

4.5. Comandos básicos para visualização de arquivos

Concatenar e exibir arquivos usando o catcomando

O catcomando no Linux é usado para exibir o conteúdo de um arquivo. Também pode ser usado para concatenar arquivos e criar novos arquivos.

Aqui está a sintaxe básica do catcomando:

cat [options] [file]

A maneira mais simples de usar caté sem opções ou argumentos. Isso exibirá o conteúdo do arquivo no terminal.

Por exemplo, se você quiser visualizar o conteúdo de um arquivo chamado file.txt, você pode usar o seguinte comando:

cat file.txt

Isso exibirá todo o conteúdo do arquivo no terminal de uma só vez.

Visualização interativa de arquivos de texto usando lessemore

Exibe cato arquivo inteiro de uma só vez lesse morepermite visualizar o conteúdo de um arquivo interativamente. Isso é útil quando você deseja navegar por um arquivo grande ou pesquisar por conteúdo específico.

A sintaxe do lesscomando é:

less [options] [file]

O morecomando é semelhante, lessmas possui menos recursos. Ele é usado para exibir o conteúdo de um arquivo em uma tela por vez.

A sintaxe do morecomando é:

more [options] [file]

Para ambos os comandos, você pode usar uma tecla spacebarpara rolar uma página para baixo, uma Entertecla para rolar uma linha para baixo e uma qtecla para sair do visualizador.

Para retroceder você pode usar a btecla , e para avançar você pode usar a ftecla .

Exibindo a última parte dos arquivos usandotail

Às vezes, você pode precisar visualizar apenas as últimas linhas de um arquivo em vez de todo o arquivo. O tailcomando no Linux é usado para exibir a última parte de um arquivo.

Por exemplo, tail file.txtserão exibidas as últimas 10 linhas do arquivo file.txt por padrão.

Se quiser escolher um número diferente de linhas, você pode usar a -nopção seguida do número de linhas que deseja exibir.

# Display the last 50 lines of the file file.txt

tail -n 50 file.txt

💡 Dica: Outro uso do tailé o seu acompanhamento ( -f ). Esta opção permite visualizar o conteúdo de um arquivo enquanto ele é gravado. Este é um recurso útil para visualizar e monitorar arquivos de log em tempo real.

Exibindo o início dos arquivos usandohead

Assim como tailexibe a última parte de um arquivo, você pode usar o headcomando no Linux para exibir o início de um arquivo.

Por exemplo, head file.txtserão exibidas as primeiras 10 linhas do arquivo file.txtpor padrão.

Para alterar o número de linhas exibidas, você pode usar a -nopção seguida do número de linhas que deseja exibir.

Contagem de palavras, linhas e caracteres usandowc

Você pode contar palavras, linhas e caracteres em um arquivo usando o wccomando.

Por exemplo, a execução wc syslog.logme deu a seguinte saída:

1669 9623 64367 syslog.log

Na saída acima,

-

1669representa o número de linhas no arquivosyslog.log. -

9623representa o número de palavras no arquivosyslog.log. -

64367representa o número de caracteres no arquivosyslog.log.

Então, o comando wc syslog.logcontorno 1669linhas, 9623palavras e 64367caracteres no arquivo syslog.log.

Comparando arquivos linha por linha usandodiff

Comparar e encontrar diferenças entre dois arquivos é uma tarefa comum no Linux. Você pode comparar dois arquivos diretamente na linha de comando usando o diffcomando .

A sintaxe básica do diffcomando é:

diff [options] file1 file2

Aqui dois arquivos, hello.pye also-hello.py, que compararemos usando o diffcomando:

# contents of hello.py

def greet(name):

return f"Hello, {name}!"

user = input("Enter your name: ")

print(greet(user))

# contents of also-hello.py

more also-hello.py

def greet(name):

return fHello, {name}!

user = input(Enter your name: )

print(greet(user))

print("Nice to meet you")

- Verifique se os arquivos são iguais ou não

diff -q hello.py also-hello.py

# Output

Files hello.py and also-hello.py differ

- Veja como os arquivos próximos. Para isso, você pode usar o

-usinalizador para ver uma saída unificada:

diff -u hello.py also-hello.py

--- hello.py 2024-05-24 18:31:29.891690478 +0500

+++ also-hello.py 2024-05-24 18:32:17.207921795 +0500

@@ -3,4 +3,5 @@

user = input(Enter your name: )

print(greet(user))

+print("Nice to meet you")

Na saída acima:

-

--- hello.py 2024-05-24 18:31:29.891690478 +0500indica o arquivo que está sendo comparado e seu registro de dados e hora. -

+++ also-hello.py 2024-05-24 18:32:17.207921795 +0500indica o outro arquivo que está sendo comparado e seu registro de dados e hora. -

@@ -3,4 +3,5 @@mostra os números das linhas onde as alterações ocorrem. Neste caso, indica que as linhas 3 e 4 do arquivo original foram alteradas para as linhas 3 a 5 do arquivo modificado. -

user = input(Enter your name: )é uma linha do arquivo original. -

print(greet(user))é outra linha do arquivo original. -

+print("Nice to meet you")é uma linha adicional no arquivo modificado.

- Para ver a diferença em um formato lado a lado, você pode usar o

-ysinalizador:

diff -y hello.py also-hello.py

# Output

def greet(name): def greet(name):

return fHello, {name}! return fHello, {name}!

user = input(Enter your name: ) user = input(Enter your name: )

print(greet(user)) print(greet(user))

> print("Nice to meet you")

Na saída:

-

As linhas que são iguais em ambos os arquivos são exibidas lado a lado.

-

Linhas diferentes são mostradas com um

>símbolo caído que a linha está presente apenas em um dos arquivos.

Parte 5: Noções básicas de edição de texto no Linux

Habilidades de edição de texto usando uma linha de comando são uma das habilidades mais cruciais no Linux. Nesta seção, você aprenderá a usar dois editores de texto populares no Linux: Vim e Nano.

Sugiro que você domine qualquer editor de texto de sua escolha e se atenha a ele. Isso economizará seu tempo e o tornará mais produtivo. Vim e nano são escolhas seguras, pois estão presentes na maioria das distribuições Linux.

5.1. Dominando o Vim: O Guia Completo

Introdução ao Vim

O Vim é uma ferramenta popular de edição de texto para linha de comando. O Vim tem suas vantagens: é poderoso, personalizável e rápido. Aqui estão alguns motivos pelos quais você deve considerar aprender o Vim:

-

A maioria dos servidores é acessada via CLI, então, na administração de sistemas, você não precisa necessariamente de uma interface gráfica. Mas o Vim te dá suporte – ele sempre estará lá.

-

O Vim utiliza uma abordagem centrada no teclado, pois foi projetado para ser usado sem mouse, o que pode acelerar significativamente as tarefas de edição depois que você aprender os atalhos de teclado. Isso também o torna mais rápido do que ferramentas de interface gráfica.

-

Alguns utilitários do Linux, por exemplo, edição de tarefas cron, funcionam no mesmo formato de edição do Vim.

-

O Vim é adequado para todos – iniciantes e usuários avançados. Suporta buscas complexas por strings, buscas com destaque e muito mais. Por meio de plugins, o Vim oferece recursos estendidos para desenvolvedores e administradores de sistemas, incluindo autocompletar código, destaque de sintaxe, gerenciamento de arquivos, controle de versão e muito mais.

O Vim tem duas variações: Vim ( vim) e Vim tiny ( vi). O Vim tiny é uma versão menor do Vim que não possui alguns recursos do Vim.

Como começar a usar vim

Comece a usar o Vim com este comando:

vim your-file.txt

your-file.txt pode ser um arquivo novo ou um arquivo existente que você deseja editar.

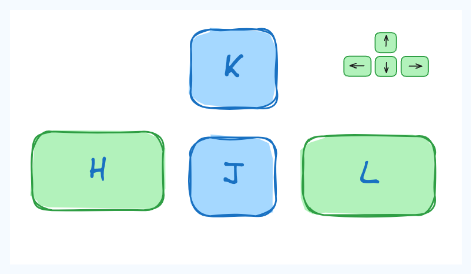

Navegando no Vim: Dominando os modos de movimento e comando

Nos primeiros dias da CLI, os teclados não tinham teclas de seta. Portanto, a navegação era feita usando o conjunto de teclas disponíveis, hjkl sendo uma delas.

Por ser centrado no teclado, o uso de hjkl teclas pode acelerar muito as tarefas de edição de texto.

Observação: embora as teclas de seta funcionem perfeitamente, você ainda pode experimentar outras hjkl teclas para navegar. Algumas pessoas acham essa forma de navegação eficiente.

💡 Dica: Para lembrar a hjkl sequência, use isto: pendure -se para trás, pule para baixo, chute para cima, pule para frente.

Os três modos do Vim

Você precisa conhecer os três modos de operação do Vim e como alternar entre eles. As teclas se comportam de maneira diferente em cada modo de comando. Os três modos são os seguintes:

-

Modo de comando.

-

Modo de edição.

-

Modo visual.

Modo de Comando. Ao iniciar o Vim, você entra no modo de comando por padrão. Este modo permite acessar outros modos.

⚠ Para alternar para outros modos, você precisa estar presente no modo de comando primeiro

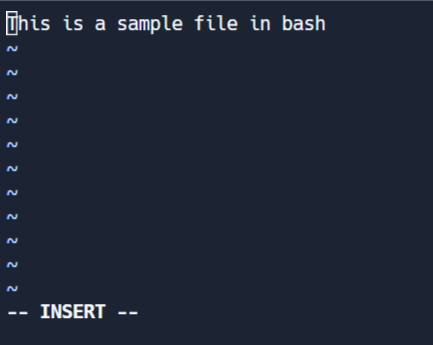

Modo de edição

Este modo permite que você faça alterações no arquivo. Para entrar no modo de edição, pressione I enquanto estiver no modo de comando. Observe a '-- INSERT' opção no final da tela.

Modo visual

Este modo permite que você trabalhe com um único caractere, um bloco de texto ou linhas de texto. Vamos dividir em etapas simples. Lembre-se de usar as combinações abaixo no modo de comando.

-

Shift + V→ Selecione várias linhas. -

Ctrl + V→ Modo de bloqueio -

V→ Modo personagem

O modo visual é útil quando você precisa copiar e colar ou editar linhas em massa.

Modo de comando estendido.

O modo de comando estendido permite realizar operações avançadas, como pesquisar, definir números de linha e destacar texto. Abordaremos o modo estendido na próxima seção.

Como se manter no caminho certo? Se você esquecer o modo atual, basta pressionar ESC duas vezes e você retornará ao Modo de Comando.

Edição eficiente no Vim: copiar/colar e pesquisar

1. Como copiar e colar no Vim

Copiar e colar é conhecido como "yank" e "put" em termos Linux. Para copiar e colar, siga estes passos:

-

Selecione texto no modo visual.

-

Pressione

'y'para copiar/arrancar. -

Mova o cursor para a posição desejada e pressione

'p'.

2. Como pesquisar texto no Vim

Qualquer série de strings pode ser pesquisada com o Vim usando o / modo de comando. Para pesquisar, use /string-to-match.

No modo de comando, digite :set hls e pressione enter. Pesquise usando /string-to-match. Isso destacará as pesquisas.

Vamos pesquisar algumas strings:

3. Como sair do Vim

Primeiro, vá para o modo de comando (pressionando escape duas vezes) e então use estes sinalizadores:

-

Sair sem salvar →

:q! -

Sair e salvar →

:wq!

Atalhos no Vim: tornando a edição mais rápida

Observação: todos esses atalhos funcionam somente no modo de comando.

-

Navegação básica

-

h: Mover para a esquerda -

j:Mover para baixo -

k: Mover para cima -

l: Mover para a direita -

0: Mover para o início da linha -

$: Mover para o final da linha -

gg: Mover para o início do arquivo -

G: Mover para o final do arquivo -

Ctrl+d: Mover meia página para baixo -

Ctrl+u: Mover meia página para cima

-

-

Edição

-

i:Entrar no modo de inserção antes do cursor -

I:Entrar no modo de inserção no início da linha -

a:Entrar no modo de inserção após o cursor -

A:Entrar no modo de inserção no final da linha -

o: Abra uma nova linha abaixo da linha atual e entre no modo de inserção -

O: Abra uma nova linha acima da linha atual e entre no modo de inserção -

x: Exclua o caractere sob o cursor -

dd: Excluir a linha atual -

yy: Yank (copiar) a linha atual (usar isto no modo visual) -

p: Colar abaixo do cursor -

P: Colar acima do cursor

-

-

Pesquisando e Substituindo

-

/: Procure um padrão que o levará à sua próxima ocorrência -

?: Procure um padrão que o levará à sua ocorrência anterior -

n: Repita a última pesquisa na mesma direção -

N: Repita a última pesquisa na direção oposta -

:%s/old/new/g: Substituir todas as ocorrências deoldwithnewno arquivo

-

-

Saindo

-

:w: Salve o arquivo, mas não saia -

:q: Sair do Vim (falha se houver alterações não salvas) -

:wqou:x: Salvar e sair -

:q!: Sair sem salvar

-

-

Várias janelas

-

:splitou:sp: Dividir a janela horizontalmente -

:vsplitou:vsp: Dividir a janela verticalmente -

Ctrl+w followed by h/j/k/l: Navegar entre janelas divididas

-

5.2. Dominando o Nano

Introdução ao Nano: o editor de texto fácil de usar

O Nano é um editor de texto intuitivo e fácil de usar, perfeito para iniciantes. Ele vem pré-instalado na maioria das distribuições Linux.

Para criar um novo arquivo usando o Nano, use o seguinte comando:

nano

Para começar a editar um arquivo existente com o Nano, use o seguinte comando:

nano filename

Lista de combinações de teclas no Nano

Vamos estudar as combinações de teclas mais importantes do Nano. Você as usará para realizar diversas operações, como salvar, sair, copiar, colar e muito mais.

Escreva em um arquivo e salve

Após abrir o Nano usando o nano comando, você pode começar a escrever o texto. Para salvar o arquivo, pressione Ctrl+O. Você será solicitado a inserir o nome do arquivo. Pressione Enter para salvar o arquivo.

Sair do nano

Você pode sair do Nano pressionando Ctrl+X. Se houver alterações não salvas, o Nano solicitará que você as salve antes de sair.

Copiando e colando

Para selecionar uma região, use ALT+A. Um marcador será exibido. Use as setas para selecionar o texto. Uma vez selecionado, saia do marcador com . ALT+^ .

Para copiar o texto selecionado, pressione Ctrl+K. Para colar o texto copiado, pressione Ctrl+U.

Cortar e colar

Selecione a região com ALT+A. Após a seleção, recorte o texto com Ctrl+K. Para colar o texto recortado, pressione Ctrl+U.

Navegação

Use Alt para ir para o início do arquivo.

Use Alt / para ir para o final do arquivo.

Visualizando números de linha

Ao abrir um arquivo com nano -l filename, você pode visualizar os números das linhas no lado esquerdo do arquivo.

Procurando

Você pode pesquisar um número de linha específico com ALt + G. Digite o número da linha no prompt e pressione Enter.

Você também pode iniciar a busca por uma string com CTRL + W e pressionar Enter. Se quiser pesquisar para trás, pressione Alt+W após iniciar a busca com Ctrl+W.

Resumo das combinações de teclas no Nano

-

Em geral

-

Ctrl+X: Sair do Nano (solicitando salvar se alterações forem feitas) -

Ctrl+O: Salve o arquivo -

Ctrl+R:Ler um arquivo no arquivo atual -

Ctrl+G: Exibir o texto de ajuda

-

-

Edição

-

Ctrl+K: Corta a linha atual e armazena-a no cutbuffer -

Ctrl+U: Cole o conteúdo do cutbuffer na linha atual -

Alt+6: Copie a linha atual e armazene-a no cutbuffer -

Ctrl+J: Justifique o parágrafo atual

-

-

Navegação

-

Ctrl+A: Mover para o início da linha -

Ctrl+E: Mover para o final da linha -

Ctrl+C: Exibe o número da linha atual e as informações do arquivo -

Ctrl+_(Ctrl+Shift+-): Ir para um número de linha (e opcionalmente, coluna) específico -

Ctrl+Y: Role uma página para cima -

Ctrl+V: Role uma página para baixo

-

-

Pesquisar e substituir

-

Ctrl+W: Pesquisar uma string (e depoisEnterpesquisar novamente) -

Alt+W: Repita a última pesquisa, mas na direção oposta -

Ctrl+: Pesquisar e substituir

-

-

Variado

-

Ctrl+T: Invocar o corretor ortográfico, se disponível -

Ctrl+D: Apaga o caractere sob o cursor (não o corta) -

Ctrl+L: Atualizar (redesenhar) a tela atual -

Alt+U: Desfazer a última operação -

Alt+E: Refazer a última operação desfeita

-

Parte 6: Script Bash

6.1. Definição de script Bash

Um script bash é um arquivo que contém uma sequência de comandos executados pelo programa bash linha por linha. Ele permite que você execute uma série de ações, como navegar para um diretório específico, criar uma pasta e iniciar um processo usando a linha de comando.

Ao salvar comandos em um script, você pode repetir a mesma sequência de etapas várias vezes e executá-las executando o script.

6.2. Vantagens do Bash Scripting

O script Bash é uma ferramenta poderosa e versátil para automatizar tarefas de administração do sistema, gerenciar recursos do sistema e executar outras tarefas de rotina em sistemas Unix/Linux.

Algumas vantagens do shell script são:

-

Automação : scripts de shell permitem automatizar tarefas e processos repetitivos, economizando tempo e reduzindo o risco de erros que podem ocorrer com a execução manual.

-

Portabilidade : scripts de shell podem ser executados em várias plataformas e sistemas operacionais, incluindo Unix, Linux, macOS e até mesmo Windows, por meio do uso de emuladores ou máquinas virtuais.

-

Flexibilidade : Os scripts de shell são altamente personalizáveis e podem ser facilmente modificados para atender a requisitos específicos. Eles também podem ser combinados com outras linguagens de programação ou utilitários para criar scripts mais poderosos.

-

Acessibilidade : Scripts de shell são fáceis de escrever e não requerem nenhuma ferramenta ou software especial. Eles podem ser editados usando qualquer editor de texto, e a maioria dos sistemas operacionais possui um interpretador de shell integrado.

-

Integração : scripts de shell podem ser integrados com outras ferramentas e aplicativos, como bancos de dados, servidores web e serviços de nuvem, permitindo tarefas mais complexas de automação e gerenciamento de sistemas.

-

Depuração : scripts de shell são fáceis de depurar, e a maioria dos shells tem ferramentas integradas de depuração e relatório de erros que podem ajudar a identificar e corrigir problemas rapidamente.

6.3. Visão geral do Bash Shell e da Interface de Linha de Comando

Os termos "shell" e "bash" são frequentemente usados indistintamente. Mas há uma diferença sutil entre os dois.

O termo "shell" refere-se a um programa que fornece uma interface de linha de comando para interagir com um sistema operacional. Bash (Bourne-Again SHell) é um dos shells Unix/Linux mais usados e é o shell padrão em muitas distribuições Linux.

Até agora, os comandos que você estava digitando eram basicamente inseridos em um "shell".

Embora o Bash seja um tipo de shell, existem outros shells disponíveis, como o Korn shell (ksh), o C shell (csh) e o Z shell (zsh). Cada shell tem sua própria sintaxe e conjunto de recursos, mas todos compartilham o propósito comum de fornecer uma interface de linha de comando para interagir com o sistema operacional.

Você pode determinar seu tipo de shell usando o ps comando:

ps

# output:

PID TTY TIME CMD

20506 pts/0 00:00:00 bash <--- the shell type

20931 pts/0 00:00:00 ps

Em resumo, enquanto "shell" é um termo amplo que se refere a qualquer programa que fornece uma interface de linha de comando, "Bash" é um tipo específico de shell amplamente utilizado em sistemas Unix/Linux.

Observação: nesta seção, usaremos o shell "bash".

6.4. Como criar e executar scripts Bash

Convenções de nomenclatura de script

Por convenção de nomenclatura, scripts bash terminam com .sh. No entanto, scripts bash podem ser executados perfeitamente sem a sh extensão.

Adicionando o Shebang

Os scripts Bash começam com shebang. Shebang é uma combinação de bash # e bang ! seguido pelo caminho do shell bash. Esta é a primeira linha do script. Shebang instrui o shell a executá-lo via shell bash. Shebang é simplesmente um caminho absoluto para o interpretador bash.

Abaixo está um exemplo da declaração shebang.

#!/bin/bash

Você pode encontrar o caminho do seu shell bash (que pode ser diferente do acima) usando o comando:

which bash

Criando seu primeiro script bash

Nosso primeiro script solicita que o usuário insira um caminho. Em resposta, seu conteúdo será listado.

Crie um arquivo chamado run_all.sh usando qualquer editor de sua escolha.

vim run_all.sh

Adicione os seguintes comandos ao seu arquivo e salve-o:

#!/bin/bash

echo "Today is " `date`

echo -e "

enter the path to directory"

read the_path

echo -e "

you path has the following files and folders: "

ls $the_path

Vamos analisar o script linha por linha com mais detalhes. Estou exibindo o mesmo script novamente, mas desta vez com números de linha.

1 #!/bin/bash

2 echo "Today is " `date`

3

4 echo -e "

enter the path to directory"

5 read the_path

6

7 echo -e "

you path has the following files and folders: "

8 ls $the_path

-

Linha 1: O shebang (

#!/bin/bash) aponta para o caminho do shell bash. -

Linha 2: O

echocomando exibe a data e a hora atuais no terminal. Observe que "dateestá entre acentos graves". -

Linha 4: Queremos que o usuário insira um caminho válido.

-

Linha 5: O

readcomando lê a entrada e a armazena na variávelthe_path. -

linha 8: O

lscomando pega a variável com o caminho armazenado e exibe os arquivos e pastas atuais.

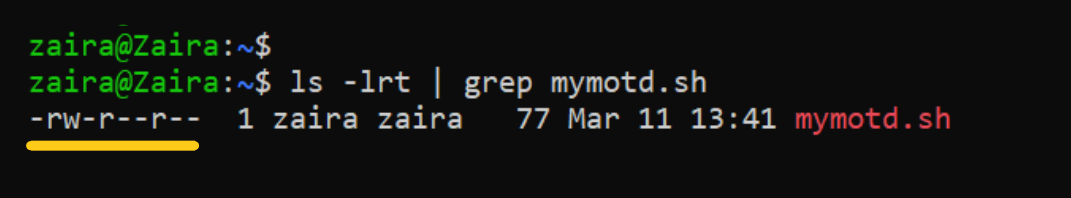

Executando o script bash

Para tornar o script seguinte, atribua direitos de execução ao seu usuário usando este comando:

chmod u+x run_all.sh

Aqui,

-

chmodmodifica a propriedade de um arquivo para o usuário atual:u. -

+xAdicionados os direitos de execução ao usuário atual. Isso significa que o usuário proprietário agora pode executar o script. -

run_all.shé o arquivo que desejamos executar.

Você pode executar o script usando qualquer um dos métodos recomendados:

-

sh run_all.sh -

bash run_all.sh -

./run_all.sh

Vamos vê-lo funcionando em ação 🚀

6.5. Noções básicas de script Bash

Comentários no script bash

Os comentários começam com um #no script bash. Isso significa que qualquer linha que comece com um # é um comentário e será ignorada pelo intérprete.

Os comentários são muito úteis para documentar o código, e é uma boa prática adicioná-los para ajudar outros a entender o código.

Estes são exemplos de comentários:

# This is an example comment

# Both of these lines will be ignored by the interpreter

Variáveis e tipos de dados em Bash

Variáveis permitem armazenar dados. Você pode usá-los para ler, acessar e manipular dados em todo o seu script.

Não há tipos de dados no Bash. No Bash, uma variável é capaz de armazenar valores numéricos, caracteres individuais ou sequências de caracteres.

No Bash, você pode usar e definir os valores das variáveis das seguintes maneiras:

- Atribuir ou valor diretamente:

country=Netherlands

2. Atribuir o valor com base na saída obtida de um programa ou comando, usando substituições de comandos. Observe que isso $é necessário para acessar o valor de uma variável existente.

same_country=$country

Isso atribui o valor countryà nova variável same_country.

Para acessar o valor da variável, anexe $ao nome da variável.

country=Netherlands

echo $country

# output

Netherlands

new_country=$country

echo $new_country

# output

Netherlands

Acima, você pode ver um exemplo de atribuição e impressão de valores de variáveis.

Convenções de nomenclatura de variáveis

No script Bash, as seguintes são as convenções de nomenclatura de variáveis:

-

Os nomes das variáveis devem começar com uma letra ou um sublinhado (

_). -

Os nomes de variáveis podem conter letras, números e sublinhados (

_). -

Os nomes de variáveis foram diferenciadas de subsidiárias.

-

Os nomes de variáveis não devem conter espaços ou caracteres especiais.

-

Use nomes descritivos que reflitam especificamente da variável.

-

Evite usar palavras-chave reservadas, como

if,then,else,fi, e assim por diante, como nomes de variáveis.

Aqui estão alguns exemplos de nomes de variáveis válidos no Bash:

name

count

_var

myVar

MY_VAR

Aqui estão alguns exemplos de nomes de variáveis inválidos:

# invalid variable names

2ndvar (variable name starts with a number)

my var (variable name contains a space)

my-var (variable name contains a hyphen)

Seguir essas convenções de nomenclatura ajuda a tornar os scripts Bash mais legíveis e simples de manter.

Entrada e saída em scripts Bash

Coletando informações

Nesta seção, discutiremos alguns métodos para fornecer entrada aos nossos scripts.

- Lendo a entrada do usuário e armazenando-a em uma variável

Podemos ler a entrada do usuário usando o readcomando.

#!/bin/bash

echo "What's your name?"

read entered_name

echo -e "

Welcome to bash tutorial" $entered_name

2. Lendo um arquivo

Este código lê cada linha de um arquivo chamado input.txte imprime no terminal. Estudaremos os laços enquanto mais adiante nesta seção.

while read line

do

echo $line

done < input.txt

3. Argumentos da linha de comando

Em um script ou função bash, $1denota o argumento inicial passado, $2denota o segundo argumento passado e assim por diante.

Este script recebe um nome como argumento de linha de comando e imprime uma saudação personalizada.

#!/bin/bash

echo "Hello, $1!"

Nós fornecemos Zairacomo argumento o roteiro.

Saída:

Exibindo saída

Aqui discutiremos alguns métodos para obter a saída dos scripts.

- Impressão no terminal:

echo "Hello, World!"

Isso imprime o texto "Olá, Mundo!" nenhum terminal.

2. Escrevendo em um arquivo:

echo "This is some text." > output.txt

Isso grave o texto "Este é um texto." em um arquivo chamado output.txt. Observe que o >operador sobrescreve um arquivo se ele já tiver algum conteúdo.

3. Anexando a um arquivo:

echo "More text." >> output.txt

Isso acrescenta o texto "Mais texto" ao final do arquivo output.txt.

4. Redirecionando a saída:

ls > files.txt

Isso lista os arquivos no diretório atual e grava a saída em um arquivo chamado files.txt. Você pode redirecionar a saída de qualquer comando para um arquivo desse formato.

Você aprenderá sobre o redirecionamento de saída em detalhes na seção 8.5.

Declarações condicionais (if/else)

Expressões que produzem um resultado booleano, verdadeiro ou falso, são chamadas de condições. Existem várias maneiras de avaliar condições, incluindo if, if-else, if-elif-elsee condicionais aninhadas.

Sintaxe :

if [[ condition ]];

then

statement

elif [[ condition ]]; then

statement

else

do this by default

fi

Sintaxe das instruções condicionais do bash

Podemos usar operadores lógicos como AND -ae OR -opara fazer comparações que tenham mais significado.

if [ $a -gt 60 -a $b -lt 100 ]

Esta instrução verifica se ambas as condições são true: aé maior que 60E bé menor que 100.

Vejamos um exemplo de um script Bash que usa instruções e ifpara determinar se um número inserido pelo usuário é positivo, negativo ou zero:if-elseif-elif-else

#!/bin/bash

# Script to determine if a number is positive, negative, or zero

echo "Please enter a number: "

read num

if [ $num -gt 0 ]; then

echo "$num is positive"

elif [ $num -lt 0 ]; then

echo "$num is negative"

else

echo "$num is zero"

fi

O script primeiro solicita que o usuário insira um número. Em seguida, ele usa uma ifinstrução para verificar se o número é maior que 0. Em caso afirmativo, o script informa que o número é positivo. Se o número não for maior que 0, o script passa para a próxima instrução, que é uma if-elif instrução.

Aqui, o script verifica se o número é menor que 0 . Se for, o script retorna que o número é negativo.

Por fim, se o número não for maior 0nem menor que 0, o script usa uma else instrução para informar que o número é zero.

Vendo em ação 🚀

Looping e ramificação em Bash

Enquanto o laço

Os loops "while" verificam a existência de uma condição e executam o loop até que ela permaneça true. Precisamos fornecer uma instrução de contador que incremente o contador para controlar a execução do loop.

No exemplo abaixo, (( i += 1 ))está a instrução counter que incrementa o valor de i. O loop será executado exatamente 10 vezes.

#!/bin/bash

i=1

while [[ $i -le 10 ]] ; do

echo "$i"

(( i += 1 ))

done

Para laço

O forloop, assim como o whileloop, permite que você execute instruções um número específico de vezes. Cada loop difere em sua sintaxe e uso.

No exemplo abaixo, o loop irá iterar 5 vezes.

#!/bin/bash

for i in {1..5}

do

echo $i

done

Declarações de caso

No Bash, as instruções case são usadas para comparar um valor específico com uma lista de padrões e executar um bloco de código com base no primeiro padrão correspondente. A sintaxe de uma instrução case no Bash é a seguinte:

case expression in

pattern1)

# code to execute if expression matches pattern1

;;

pattern2)

# code to execute if expression matches pattern2

;;

pattern3)

# code to execute if expression matches pattern3

;;

*)

# code to execute if none of the above patterns match expression

;;

esac

Aqui, "expressão" é o valor que queremos comparar, e "padrão1", "padrão2", "padrão3" e assim por diante são os padrões com os quais queremos comparar.

O ponto e vírgula duplo ";;" separa cada bloco de código a ser executado para cada padrão. O asterisco "*" representa o caso padrão, que é executado se nenhum dos padrões especificados corresponder à expressão.

Vejamos um exemplo:

fruit="apple"

case $fruit in

"apple")

echo "This is a red fruit."

;;

"banana")

echo "This is a yellow fruit."

;;

"orange")

echo "This is an orange fruit."

;;

*)

echo "Unknown fruit."

;;

esac

Neste exemplo, como o valor de fruit é apple, o primeiro padrão corresponde e o bloco de código que ecoa This is a red fruit. é executado. Se o valor de fruit fosse banana, o segundo padrão corresponderia e o bloco de código que ecoa This is a yellow fruit. seria executado, e assim por diante.

Se o valor de fruit não corresponder a nenhum dos padrões especificados, o caso padrão será executado, o que ecoa Unknown fruit.

Parte 7: Gerenciando Pacotes de Software no Linux

O Linux vem com vários programas integrados. Mas talvez seja necessário instalar novos programas de acordo com suas necessidades. Também pode ser necessário atualizar os aplicativos existentes.

7.1. Pacotes e Gerenciamento de Pacotes

O que é um pacote?

Um pacote é uma coleção de arquivos agrupados. Esses arquivos são essenciais para a execução de um programa específico. Eles contêm os arquivos executáveis, bibliotecas e outros recursos do programa.

Além dos arquivos necessários para a execução do programa, os pacotes também contêm scripts de instalação, que copiam os arquivos para onde são necessários. Um programa pode conter muitos arquivos e dependências. Com pacotes, é mais fácil gerenciar todos os arquivos e dependências de uma só vez.

Qual é a diferença entre fonte e binário?

Os programadores escrevem o código-fonte em uma linguagem de programação. Esse código-fonte é então compilado em código de máquina que o computador pode entender. O código compilado é chamado de código binário.

Ao baixar um pacote, você pode obter o código-fonte ou o código binário. O código-fonte é o código legível por humanos que pode ser compilado em código binário. O código binário é o código compilado que o computador consegue entender.

Pacotes de código-fonte podem ser usados com qualquer tipo de máquina, desde que o código-fonte seja compilado corretamente. Binários, por outro lado, são códigos compilados específicos para um tipo específico de máquina ou arquitetura.

Você pode encontrar a arquitetura da sua máquina usando o uname -m comando.

uname -m

# output

x86_64

Dependências de pacotes

Os programas frequentemente compartilham arquivos. Em vez de incluir esses arquivos em cada pacote, um pacote separado pode disponibilizá-los para todos os programas.

Para instalar um programa que precise desses arquivos, você também deve instalar o pacote que os contém. Isso é chamado de dependência de pacote. Especificar dependências torna os pacotes menores e mais simples, reduzindo duplicatas.

Ao instalar um programa, suas dependências também devem ser instaladas. A maioria das dependências necessárias geralmente já está instalada, mas algumas extras podem ser necessárias. Portanto, não se surpreenda se vários outros pacotes forem instalados junto com o pacote escolhido. Essas são as dependências necessárias.

Gerenciadores de pacotes

O Linux oferece um sistema abrangente de gerenciamento de pacotes para instalar, atualizar, configurar e remover software.

Com o gerenciamento de pacotes, você pode ter acesso a uma base organizada de milhares de pacotes de software, além de poder resolver dependências e verificar atualizações de software.

Os pacotes podem ser gerenciados usando utilitários de linha de comando que podem ser facilmente automatizados por administradores de sistema ou por meio de uma interface gráfica.

Canais/repositórios de software

⚠️ O gerenciamento de pacotes varia de acordo com a distribuição. Aqui, estamos usando o Ubuntu.

A instalação de software é um pouco diferente no Linux em comparação ao Windows e Mac.

O Linux usa repositórios para armazenar pacotes de software. Um repositório é uma coleção de pacotes de software disponíveis para instalação por meio de um gerenciador de pacotes.

Um gerenciador de pacotes também armazena um índice de todos os pacotes disponíveis em um repositório. Às vezes, o índice é reconstruído para garantir que esteja atualizado e para saber quais pacotes foram atualizados ou adicionados ao canal desde a última verificação.

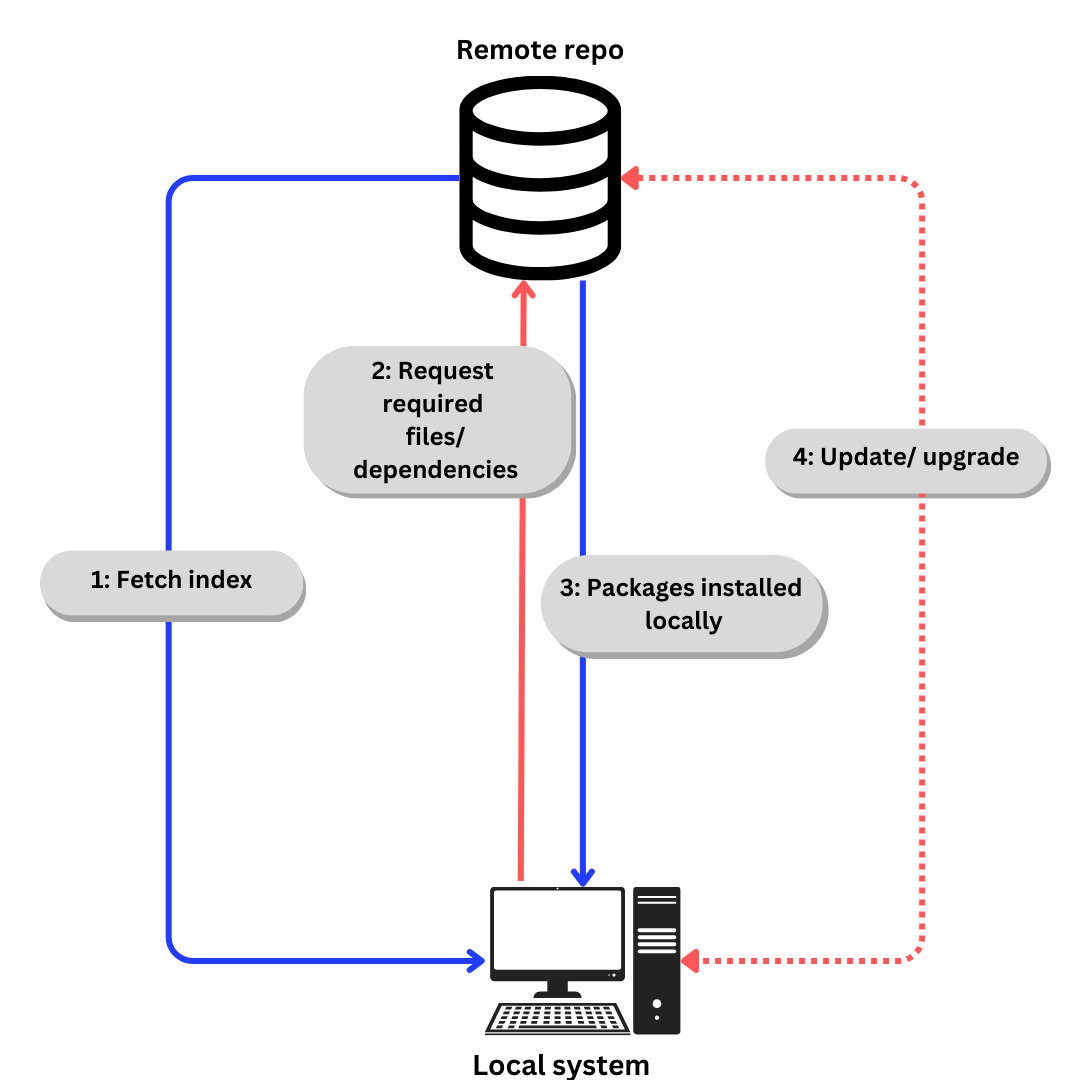

O processo genérico de download de software de um repositório se parece com isto:

Se falarmos especificamente do Ubuntu,

-

O índice é obtido usando

apt update.(apté explicado na próxima seção). -

Arquivos/dependências necessários solicitados de acordo com o índice usando

apt install -

Pacotes e dependências instalados localmente.

-

Atualize dependências e pacotes quando necessário usando

apt updateeapt upgrade

Em distribuições baseadas em Debian, você pode arquivar a lista de repositórios em /etc/apt/sources.list.

7.2. Instalando um pacote via linha de comando

O apt comando é uma poderosa ferramenta de linha de comando, que funciona com a "Advanced Packaging Tool (APT)" do Ubuntu.

apt, juntamente com os comandos incluídos, fornece os meios para instalar novos pacotes de software, atualizar pacotes de software existentes, atualizar o índice da lista de pacotes e até mesmo atualizar todo o sistema Ubuntu.

Para visualizar os logs da instalação usando apt, você pode visualizar o /var/log/dpkg.log arquivo.

A seguir estão os usos do aptcomando:

Instalando pacotes

Por exemplo, para instalar o htoppacote, você pode usar o seguinte comando:

sudo apt install htop

Atualizando o índice da lista de pacotes

O índice da lista de pacotes contém todos os pacotes disponíveis nos repositórios. Para atualizar o índice da lista de pacotes locais, você pode usar o seguinte comando:

sudo apt update

Atualizando os pacotes

Os pacotes instalados em seu sistema podem receber atualizações de correções de bugs, patches de segurança e novos recursos.

Para atualizar os pacotes, você pode usar o seguinte comando:

sudo apt upgrade

Removendo pacotes

Para remover um pacote, como htop, você pode usar o seguinte comando:

sudo apt remove htop

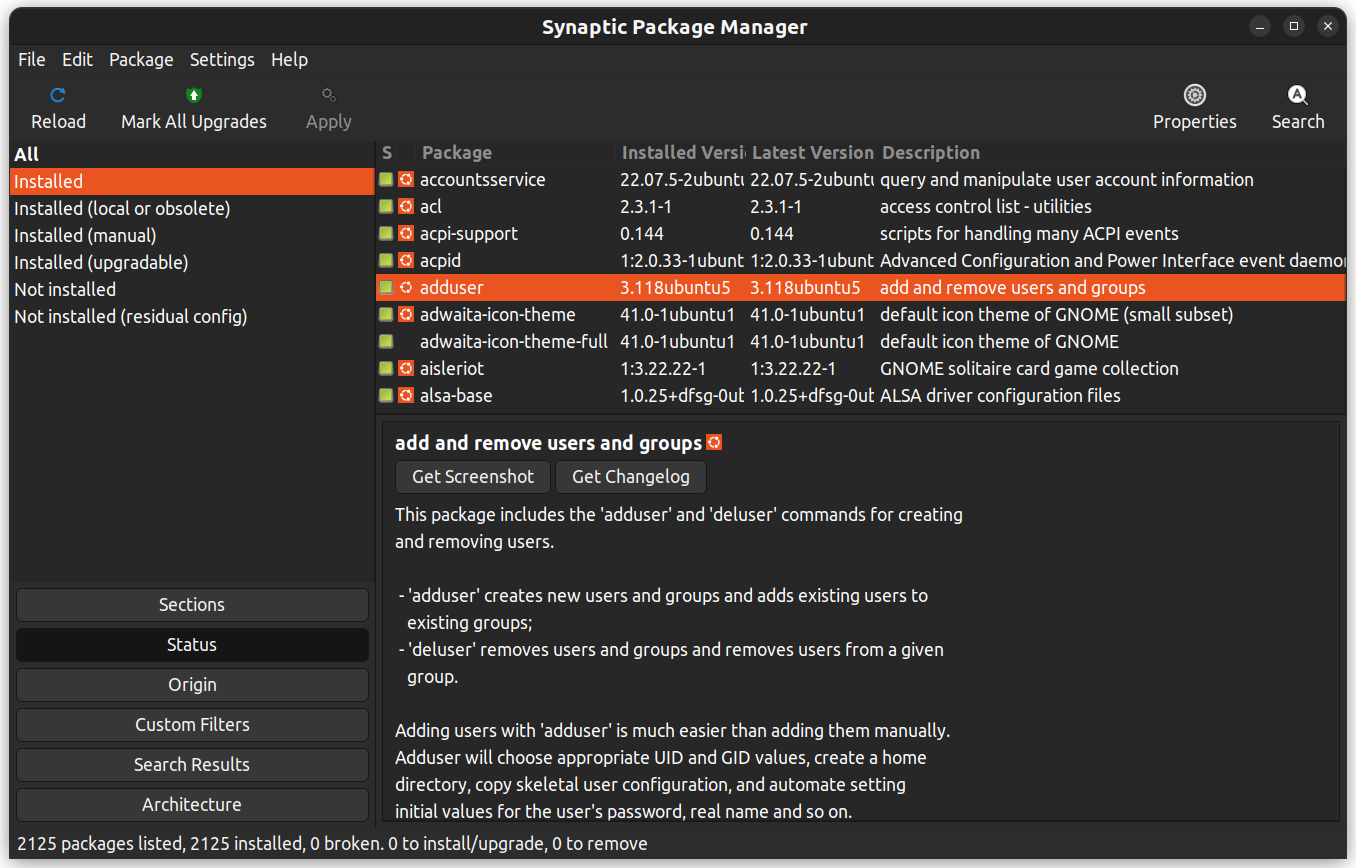

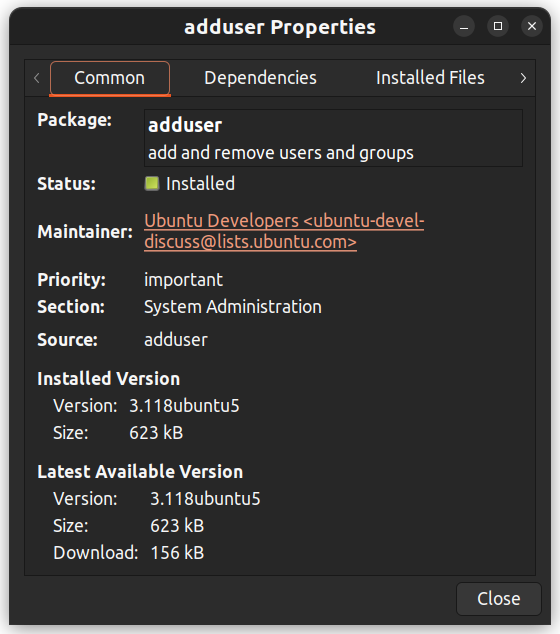

7.3. Instalando um pacote por meio de um método gráfico avançado – Synaptic

Se não se sentir confortável com a linha de comando, você pode usar uma GUI do aplicativo para instalar pacotes. Você pode obter os mesmos resultados da linha de comando, mas com uma interface gráfica.

O Synaptic é um aplicativo de gerenciamento de pacotes com interface gráfica que ajuda a listar os pacotes instalados, seu status, atualizações pendentes e assim por diante. Ele oferece filtros personalizados para ajudar a refinar os resultados da pesquisa.

Você também pode clicar com o botão direito do mouse em um pacote e visualizar mais detalhes, como dependências, manutenção, tamanho e arquivos instalados.

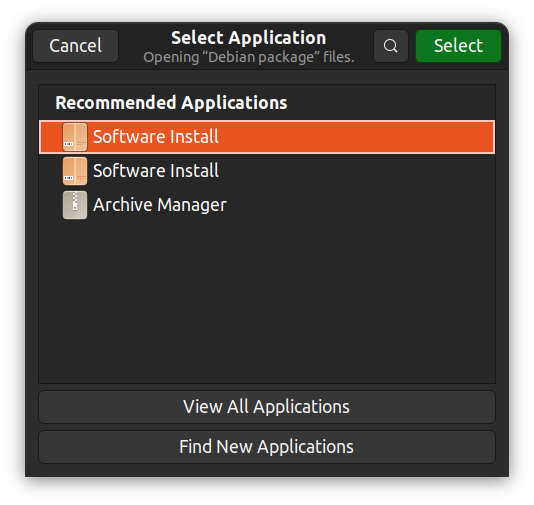

7.4. Instalando pacotes baixados de um site

Talvez você queira instalar um pacote baixado de um site, em vez de um repositório de software. Esses pacotes são chamados de .debarquivos.

Usando dpkgpara instalar pacotes:dpkg é uma ferramenta de linha de comando usada para instalar pacotes. Para instalar um pacote com dpkg , abra o Terminal e digite o seguinte:

cd directory

sudo dpkg -i package_name.deb

Nota: Substitua "diretório" pelo diretório onde o pacote está armazenado e "nome_do_pacote" pelo nome do arquivo do pacote.

Como alternativa, você pode clicar com o botão direito, selecionar "Abrir com outro aplicativo" e escolher um aplicativo GUI de sua escolha.

💡 Dica: No Ubuntu, você pode ver uma lista de pacotes instalados com dpkg --list.

Parte 8: Tópicos avançados sobre Linux

8.1. Gerenciamento de usuários

Vários usuários podem ter diferentes níveis de acesso em um sistema. No Linux, o usuário root tem o nível de acesso mais alto e pode executar qualquer operação no sistema. Os usuários comuns têm acesso limitado e só podem executar operações para as quais tenham permissão.

O que é um usuário?

Uma conta de usuário fornece separação entre diferentes pessoas e programas que podem executar comandos.

Os humanos identificam os usuários por um nome, já que os nomes são simples de trabalhar. Mas o sistema identifica os usuários por um número exclusivo chamado ID do usuário (UID).

Quando usuários humanos efetuam login usando o nome de usuário fornecido, eles precisam usar uma senha para se autorizar.

As contas de usuário específicas são baseadas na segurança do sistema. A propriedade dos arquivos também está associada às contas de usuário e exige o controle de acesso aos arquivos. Cada processo tem uma conta de usuário associado que fornece uma camada de controle para os administradores.

Existem três tipos principais de contas de usuário:

-

Superusuário : O superusuário tem acesso completo ao sistema. O nome do superusuário é

root. Ele tem um valorUIDde 0. -

Usuário do sistema : O usuário do sistema possui contas de usuário usadas para executar serviços do sistema. Essas contas são usadas para executar serviços do sistema e não se destinam à interação humana.

-

Usuário regular : Usuários regulares são usuários humanos que têm acesso ao sistema.

O idcomando exibe o ID do usuário e o ID do grupo do usuário atual.

id

uid=1000(john) gid=1000(john) groups=1000(john),4(adm),24(cdrom),27(sudo),30(dip)... output truncated

Para visualizar as informações básicas de outro usuário, passe o nome de usuário como argumento para o id comando.

id username

Para visualizar informações relacionadas ao usuário para processos, use o ps comando com o -u sinalizador.

ps -u

# Output

USER PID %CPU %MEM VSZ RSS TTY STAT START TIME COMMAND

root 1 0.0 0.1 16968 3920 ? Ss 18:45 0:00 /sbin/init splash

root 2 0.0 0.0 0 0 ? S 18:45 0:00 [kthreadd]

Por padrão, os sistemas usam o /etc/passwd arquivo para armazenar informações do usuário.

Aqui está uma linha do /etc/passwd arquivo:

root:x:0:0:root:/root:/bin/bash

O /etc/passwd arquivo contém as seguintes informações sobre cada usuário:

-

Nome de usuário:

root– O nome de usuário da conta de usuário. -

Senha:

x– A senha em formato criptografado para a conta de usuário que é armazenada no/etc/shadowarquivo por motivos de segurança. -

ID do usuário (UID):

0– O identificador numérico exclusivo da conta do usuário. -

ID do grupo (GID):

0– O identificador de grupo principal para a conta de usuário. -

Informações do usuário:

root– O nome real da conta do usuário. -

Diretório inicial:

/root– O diretório inicial da conta do usuário. -

Shell:

/bin/bash– O shell padrão para a conta de usuário. Um usuário do sistema pode usá-lo/sbin/nologincaso logins interativos não sejam permitidos para ele.

O que é um grupo?

Um grupo é um conjunto de contas de usuários que compartilham acesso e recursos. Os grupos têm nomes de grupo para identificá-los. O sistema identifica os grupos por um número exclusivo chamado ID do grupo (GID).

Por padrão, as informações sobre grupos são armazenadas no /etc/group arquivo.

Aqui está uma entrada do /etc/group arquivo:

adm:x:4:syslog,john

Aqui está o detalhamento dos campos na entrada fornecida:

-

Nome do grupo:

adm– O nome do grupo. -

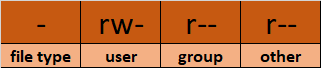

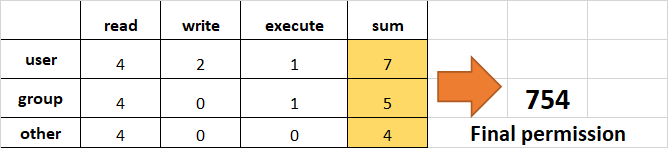

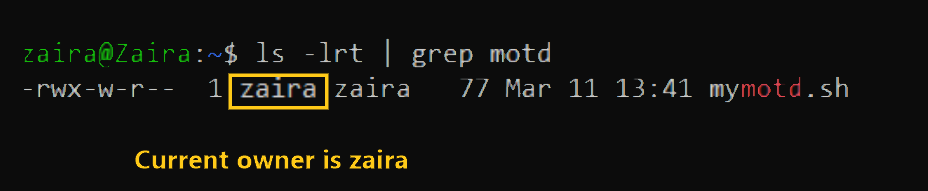

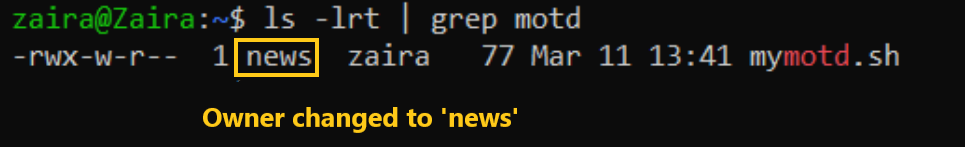

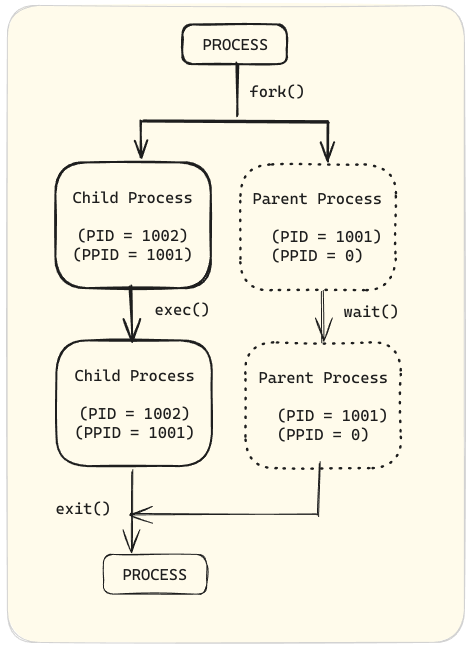

Senha: